- Eine VPN-Software anonymisiert Nutzer beim Surfen im Internet.

- Es sollte sowohl die tatsächliche IP-Adresse des Nutzers als auch sein Standort verwischt werden.

- Zusätzlich ist die Verschlüsselung der übertragenen Daten ein essentieller Faktor bei der Wahl.

- Gute Anbieter haben mehrere Serverstandorte weltweit, was das Umgehen von Geoblockaden ermöglicht.

- Im Idealfall ist eine VPN-Software leicht zu installieren und bedarf anschließend keiner weiteren Aufmerksamkeit.

Unsere Testsieger

Den ersten Platz konnte NordVPN erringen. Mit Extras wie einer doppelten VPN-Verbindung und Onion over VPN übererfüllt der Anbieter die Erwartungen an die Sicherheit eines VPNs. Zudem funktioniert das Video-Streaming nirgends so gut wie bei NordVPN. Zusammen mit einer sehr gelungenen Software und fast konkurrenzlos günstigen Preisen entsteht so ein rundum empfehlenswertes Gesamtpaket.

Der zweitplatzierte CyberGhost steht dem Testsieger in kaum etwas nach. Besonders erwähnenswert ist, dass dieser VPN-Anbieter jährlich einen Transparenzbericht veröffentlicht. Gelungen finden wir auch die Extrafunktionen des Clients, der auf Wunsch Werbung und bösartige Websites blockiert.

Mit Surfshark landet ein VPN-Betreiber auf dem dritten Platz, der ein außerordentlich gutes Preis-Leistungs-Verhältnis bietet. Surfshark ist nicht nur günstig, sondern auch im Hinblick auf Sicherheit, Zusatzfunktionen und Streaming einer der besten Anbieter.

Gründe für die Nutzung einer VPN-Software

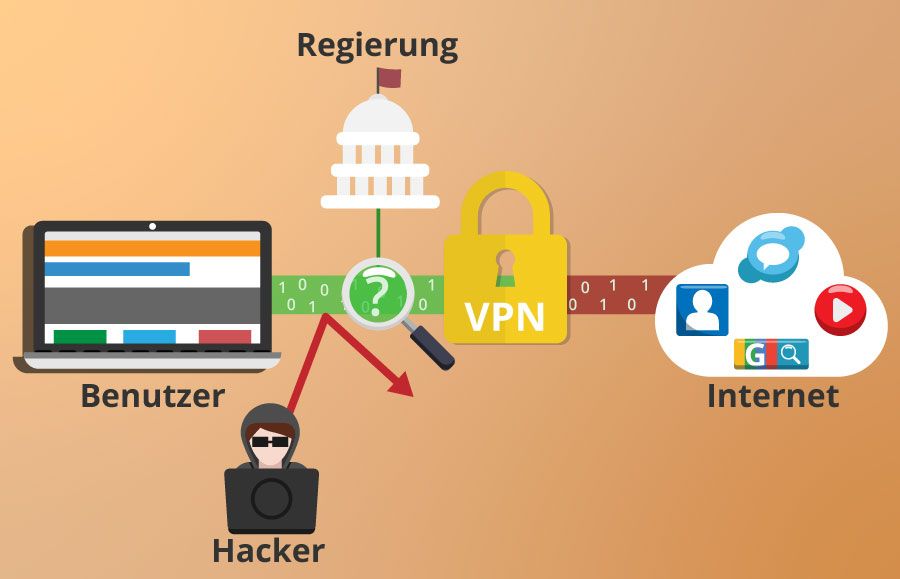

Experten warnen davor, dass die Privatsphäre im digitalen Raum inzwischen massiv bedroht sei. Netzaktivisten sprechen sogar von der Notwendigkeit zur digitalen Selbstverteidigung. Damit sind Maßnahmen gemeint, die es jedem einzelnen Nutzer ermöglichen, die Kontrolle über seine Daten zu behalten beziehungsweise wiederzuerlangen und ihre Identität zu schützen. Einen sehr guten Ratgeber zur digitalen Selbstverteidigung mit vielen sinnvollen Tipps für die Praxis bietet die Schweizer Wochenzeitung. Auch Experten in puncto digitaler Freiheitsrechte, die Autoren der netzpolitischen Webseite netzpolitik.org, empfehlen, diesen Ratgeber ernst zu nehmen.

Bedrohung der Privatsphäre im digitalen Raum

Die Gründe, sich anonym im Internet bewegen zu wollen, sind vielfältig. Einerseits ist es der Wunsch, bei Online-Aktivitäten unerkannt zu bleiben. Durch die beim Besuch einer beliebigen Internetseite übertragenen IP-Adresse sind die Surfer beispielsweise von Strafverfolgungsbehörden eindeutig identifizierbar. Kaum ein Nutzer fühlt sich wohl mit dem Wissen, dass seine Daten mehr oder weniger unverschlüsselt ins Netz gelangen und die eigene Identität über den Internet-Provider zurückverfolgt werden kann. Dabei muss es sich nicht mal um Aktivitäten im illegalen Bereich oder um Grauzonen handeln: Spätestens seit den Enthüllungen des Whistleblowers Edward Snowden wissen wir von groß angelegten Datensammel-Attacken auf unbescholtene Bürger.

Zudem stören sich viele Internetnutzer an der digitalen Werbeflut: Begriffe, die einst in Suchmaschinen eingegeben wurden, werden in Kombination mit dem eigenen Standort und weiteren persönlichen Daten zu einem Profil zusammengefasst, mit dessen Hilfe erschreckend passgenaue Werbeanzeigen über den Bildschirm flimmern.

Eine große Hilfe stellt eine VPN-Software auch für Nutzer in Ländern dar, in denen staatliche Einrichtungen das Internet streng überwachen oder zensieren. Mit ihrer Hilfe erhalten Nutzer von VPN-Software etwa Informationen von gesperrten Nachrichtenseiten oder sind in der Lage, sich mit anderen über Kanäle wie soziale Medien, etwa Facebook oder twitter, die in ihren Ländern eigentlich gesperrt sind, auszutauschen. Würden diese Nutzer anhand ihrer IP-Adresse zurückverfolgt, könnten sie ernsthafte Probleme mit den jeweiligen Strafverfolgungsbehörden bekommen.

Wozu dient Geoblocking?

Fernsehsender und Video-on-Demand-Anbieter haben für gewöhnlich nur Ausstrahlungsrechte für bestimmte Länder oder Regionen und sperren ihre Inhalte deshalb für Nutzer, die sich laut ihrer IP-Verbraucher außerhalb der erlaubten Zone befinden. Aus diesem Grund können beispielsweise deutsche Anwender im Auslandsurlaub keine Inhalte der öffentlich-rechtlichen Anbieter abrufen; etwa die Sportschau in der ARD, obwohl sie einen deutschen Wohnsitz haben und Rundfunkgebühren zahlen. Ein VPN kann dem Server jedoch vorgaukeln, der Nutzer befinde sich weiterhin im Bundesgebiet. So ist die Zusammenfassung der sportlichen Höhepunkte auch in der Ferne empfangbar.

So funktioniert das anonyme Surfen mit einem VPN

Ein Beispiel, wie Anwender ihre Sicherheit und Anonymität ausweiten können, ist die Nutzung einer VPN-Software. Die Abkürzung VPN steht für Virtual Private Network. Im Deutschen spricht man von einem virtuellen privaten Netzwerk. Es schützt auf zweierlei Weise: Einerseits verschlüsselt es den Datentransfer zwischen dem eigenen internetfähigen Gerät und den Servern im Internet, andererseits verschleiert es auch den Aufenthaltsort. Das kann Menschen in Regionen helfen, in denen das Internet einer Zensur unterliegt. Ohne eine VPN-Software haben sie potentiell Probleme, regierungskritische Inhalte, beispielsweise in sozialen Netzwerken oder eine objektive Informationsquelle wie die Wikipedia aufzurufen.

Diese Inhalte sind oft durch die Machthaber für alle Internetnutzer im Inland gesperrt. Bei Nutzung einer VPN-Software können User entsprechende Websites unabhängig vom Standort unerkannt aufrufen. Auch das Geo-Blocking, also das Begrenzen etwa von Videoinhalten auf bestimmte Regionen, können Nutzer mit einer VPN-Software umgehen: Die entsprechenden Webserver sind dann nicht mehr in der Lage, festzustellen, von wo aus der Zugriff auf eine Internetseite tatsächlich erfolgt.

Funktionsweise einer VPN-Software

Im Prinzip kann man sich den Internetnutzer als Autofahrer vorstellen. Die IP-Adresse seines Endgerätes, sei es ein PC, ein Tablet oder ein Smartphone, wäre demgemäß sein Nummernschild. Es macht ihn wie auch ein Auto im Straßenverkehr eindeutig identifizierbar, wenn er sich über die Datenautobahnen des Internets bewegt. Über diese IP-Adresse können rechtlich befugte Instanzen, also staatliche Strafverfolgungsbehörden, die wahre Identität des Nutzers beim Internetprovider erfragen.

Wie die IP-Adresse Rückschlüsse über den Gerätestandort ermöglicht

Jedes Mal, wenn ein Nutzer eine beliebige Website aufruft, wird seine IP-Adresse an den Server übertragen, auf dem die Website gespeichert ist. Dabei handelt es sich um eine Nummernkombination, die jeden Internetanschluss eindeutig identifizierbar macht. Für den Betreiber einer Internetseite ist der Eigentümer des Anschlusses nicht öffentlich erkennbar, die Region, aus der der Nutzer auf das Internet zugreift, allerdings schon. Der Internetanbieter, mit dem der Nutzer einen Vertrag geschlossen hat, weiß zusätzlich, welche reale Person sich hinter der Nummernfolge verbirgt. Eine VPN-Software sorgt für Anonymität, indem sie die wahre IP-Adresse des Nutzers verbirgt.

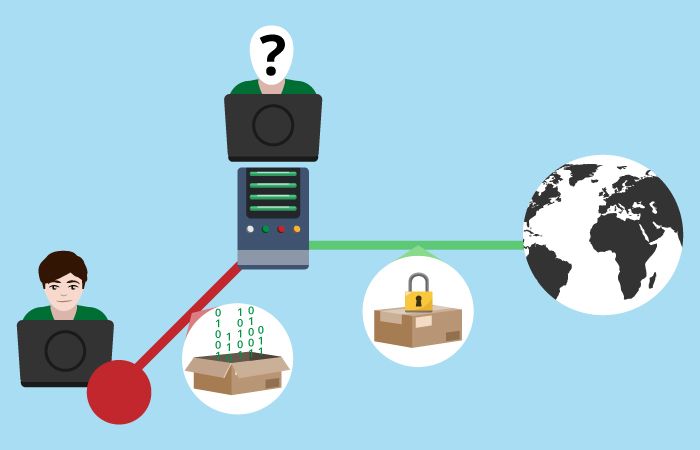

Verstecken lässt sich diese IP-Adresse über eine VPN-Verbindung, die den Datenverkehr anonymisiert und verschlüsselt. Nutzer bauen keine direkte Verbindung mit dem Internet auf, sondern nutzen immer einen Umweg über einen oder mehrere VPN-Server. Die Internetseite, die der Nutzer aufruft, hat nun keine Kenntnis mehr darüber, wer die Seite aufruft oder woher dieser Nutzer stammt. Statt der IP-Adresse des Nutzers wird nun die IP-Adresse des VPN-Anbieters und damit die Länderkennung des entsprechenden Servers übertragen. Um beim Bild des Autofahrers zu bleiben: Das Auto fährt nun ohne Kennzeichen und mit rundum verdunkelten Scheiben. Weder kann der Halter des Autos ermittelt werden, noch, was im Auto geladen ist. Im deutschen Straßenverkehr sind solche Anonymisierungsmaßen natürlich verboten, beim Internetverkehr hingegen nicht.

Verschlüsselung macht Mitlesen der Daten nahezu unmöglich

Nutzer können zwischen VPN-Lösungen vieler verscheidender Anbieter wählen. Mit diesen Softwares verbinden sich Nutzer automatisch mit einem Server des Unternehmens, der seine Internetaktivitäten fortan tarnt. Viele Anbieter unterhalten Server auf der ganzen Welt, die Kunden gegen eine Gebühr nutzen können. Der Datenverkehr wird über diese umgeleitet und so anonymisiert. Zudem ist die Verbindung zwischen dem eigenen Gerät und dem VPN-Server über mindestens ein Protokoll verschlüsselt (siehe Kapitel 3). Durch die Nutzung eines solchen verschlüsselten Tunnels ist es Dritten nahezu unmöglich, übertragene Informationen abzufangen.

Das gilt sogar, wenn sich der Nutzer in einem öffentlichen, ungesicherten Funknetzwerk befindet, wie man sie aus Cafés, Hotels oder Infrastruktureinrichtungen wie Flughäfen und Bahnhöfen kennt. Hier ist das Surfen ohne ein schützendes VPN besonders unsicher, da sich Hacker zwischen die Geräte der Surfenden und den Zugriffspunkt, also den Router schalten können. Auf diese Weise leiten sie den Internetverkehr weiter, fangen aber auch sensible Daten wie Login-Informationen ab. Dank eines VPN wird ein virtueller Tunnel aufgebaut, den die Hacker nicht durchdringen können. Auf diese Weise sind die Informationen vor den Augen Dritter geschützt.

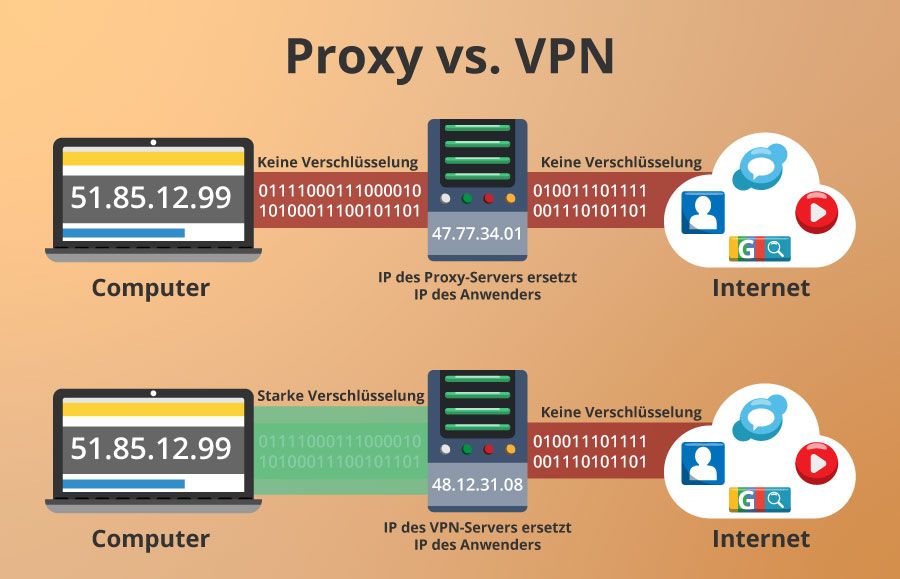

Abgrenzung: Ein VPN ist nicht dasselbe wie ein Proxy-Server

Zwar bestehen einige prinzipielle Ähnlichkeiten zwischen einem VPN und einem Proxy-Server, dennoch handelt es sich dabei um zwei unterschiedliche Technologien. Beide verschleiern den wahren Standort der Nutzer. Darüber hinaus geht bei beiden Technologien sämtlicher Internetverkehr über den Server des Anbieters. Doch ab hier beginnen die Unterschiede. Ein Proxy-Server agiert als Bote. Er nimmt die Anfragen der Nutzer auf und leitet sie an den Zielserver weiter, also an die Website, die der Nutzer aufrufen möchte. Ebenso transportiert er die Antwort des Servers, also Internetinhalte, wie Suchergebnisse, an den Nutzer zurück.

Allerdings transportiert der Bote diese Informationen ungeschützt hin und her. Man kann sich das Ganze vor Augen führen, indem man sich ein Cabriolet vorstellt. Dieses transportiert die Ladung von A nach B und auch zurück. Die Ladung kann aber von außen eingesehen, beschädigt, verändert oder sogar gestohlen werden.

Ein VPN funktioniert hingegen als Sicherheitstransport. Der Pritschenwagen würde gewissermaßen durch einen Werttransporter ersetzt. Der ist stahlverstärkt und somit gegen Einbruch gesichert. Die Ladung, also die Daten, ist von außen nicht einsehbar und vor Beschädigung wie auch Diebstahl geschützt. Nur Personen mit dem passenden Schlüssel können den Transporter öffnen und die Ladung einsehen und entnehmen. Darüber hinaus findet sich bei dem Werttransporter kein Hinweis darauf, von wo aus dieser losgefahren ist. Die Herkunft der Datenübertragung, in diesem Fall der Nutzer beziehungsweise dessen Endgerät, ist nahezu unmöglich ermittelbar.

In welchen Fällen Proxy-Server genügen

Zusammenfassend ist also festzuhalten: Proxy-Server eignen sich lediglich dazu, den eigenen Standort zu verschleiern. Sie sind ausreichend, um in nicht-sicherheitsrelevanten Fragen die IP-Adresse zu verschleiern. Als wirksamer Schutz gegen Datendiebstahl und Überwachung sind Proxy-Server aber denkbar ungeeignet.

Exkurs: Nutzung für Verbindung mit dem Firmennetzwerk von außen

Die VPN-Technologie wird verwendet, um einen Computer vor Ort mit lokalen Netzwerken zu verbinden, an die sie nicht direkt angeschlossen sind. Früher war dies nur direkt vor Ort und mittels eines LAN-Kabels möglich. Heutzutage nutzen Mitarbeiter etwa ein VPN, um sich ortsunabhängig mit dem Netzwerk der Firma zu verbinden, egal ob aus dem Homeoffice oder aus dem Urlaub in Übersee. Sie können ihren Computer dann genauso verwenden, als säßen sie an ihrem Schreibtisch im Büro. Das schließt den Zugriff auf Netzlaufwerke genauso ein wie die Nutzung von Druckern und Faxgeräten. Die VPN-Software dient also gewissermaßen als Ersatz für ein langes Kabel ins Büro.

Die Funktion, die die VPN-Software übernimmt, wird als „Tunneling“ bezeichnet. Sie stellt innerhalb eines bestehenden Netzwerkes einen virtuellen Tunnel her, durch den die Daten eines anderen Netzwerkes transportiert werden. Vorteile: Alle Dateien sind trotz der großen Entfernung verfügbar und werden trotz des externen Zugriffs sicher übertragen. Auch Software und Peripheriegeräte wie Drucker stehen zur Verfügung. Ebenso verhält es sich beim Aufrufen einer Website: Sofern der Nutzer mit seinem Firmennetzwerk verbunden ist, öffnet er auch alle Internetseiten über dieses. Die Daten werden dann verschlüsselt aus dem Firmennetzwerk über einen Tunnel an den Endnutzer weitergeleitet. Für die Webseite sieht es so aus, als käme die Anfrage direkt aus dem Firmennetzwerk.

Kaufberatung: Was eine gute VPN-Software ausmacht

Bei der Entscheidung für ein bestimmtes Produkt spielen mehrere Faktoren, beispielsweise die unterstützten Protokolle, Übertragungsgeschwindigkeit und Datenschutz eine Rolle. Wir zählen die wichtigsten Kriterien auf.

Unterstütze Protokolle

Die diversen Anbieter von VPN-Softwares verwenden verschiedene Sicherheitsprotokolle, um die Verbindungen zu verschlüsseln. Durch sie wird festgelegt, auf welche Weise Sender und Empfänger der Daten miteinander kommunizieren. Das Handwerkszeug, das für die Ver- und Entschlüsselung benötigt wird, liefern die VPN-Softwares in der Regel mit, ohne dass sich Nutzer aktiv um technische Finessen kümmern müssten. Man kann sich diese Protokolle als Codierung vorstellen, die den Datenstrom verschlüsseln und später wieder entschlüsseln. Von der Art der unterstützten Protokolle hängt jedoch ab, wie schnell, stabil und abhörsicher die Kommunikation tatsächlich ist.

Anzahl der verfügbaren Server und IP-Adressen

Anbieter von VPN-Diensten betreiben Server an vielen Standorten auf der ganzen Welt, einige Dutzend Server betreiben, andere hingegen Tausende, weshalb jeweils weniger oder mehr Anwender insgesamt und gleichzeitig die Dienste nutzen können. Die Nutzererfahrung hängt also unmittelbar davon ab, dass ein Server mit einer zufriedenstellenden Bandbreite im gewünschten Land verfügbar ist.

Noch wichtiger als die reine Zahl der Server sind deren Standorte: Idealerweise sind diese auf der ganzen Welt verteilt, sodass sich nervige Geoblockaden von öffentlich-rechtlichen Rundfunkanstalten oder Streamingdiensten unkompliziert und schnell umgehen lassen. Denn anhand der IP-Adressen, die der Anbieter zur Verfügung stellt, kann dem Zielserver virtuell ein anderer Standort vorgegaukelt werden. Verbrauchern, die beispielsweise in Europa nicht zugängliche US-Serien schauen möchten, ist mit der Angabe „über 100 Server auf der ganzen Welt“ allein noch nicht geholfen. Sie benötigen leistungsfähige Server in den USA.

Datenschutz und Privatsphäre: Logfiles

Die Benutzung eines VPN bedeutet nun noch lange nicht, dass niemand mehr irgendwelche Daten des VPN-Nutzers sammeln könnte; zwar verhindert eine solche Software, dass Websitebetreiber Daten über den Besucher erlangen, allerdings sammeln und speichern manche VPN-Dienstleister auch selbst Anwenderdaten. Das kann im Falle einer Durchsuchung durch Strafverfolgungsbehörden wiederum gefährlich für die Nutzer werden.

Ein wichtiger Aspekt für ein Plus an Privatsphäre ist eine No-Log-Richtlinie. Sie regelt, dass die Aktivitäten der Nutzer, also die „echte“ IP-Adresse, besuchte Internetseiten und übertragene Datenmengen, nicht protokolliert werden. VPN-Anbieter sind demnach ein gefragtes Ziel für Ermittlungsbehörden, die an sensible Nutzerdaten kommen wollen. Daher ist die Sicherung der Anbieterserver sehr wichtig. Noch besser ist es, wenn nichts zum Herausgeben vorliegt – der Anbieter also erst gar keine Daten der Nutzer erhebt.

Behaupten können die Anbieter vieles, nachzuprüfen ist das für den einzelnen Nutzer in der Regel aber nicht. Ein genauer Blick in die Datenschutzbestimmungen ist aber in jedem Fall sinnvoll. In einigen Fällen finden Nutzer dabei heraus, dass die Anbieter doch Logfiles anlegen. In der Regel werden hier aber nur die Anmeldezeiten, also die Zeitpunkte, an denen sich ein Nutzer mit seinem Benutzer-Alias angemeldet hat, gespeichert. Anbieter von VPN-Volumenverträgen können darüber hinaus ein Interesse daran haben, die Gesamtmenge der übertragenen Daten aufzuzeichnen. Für die Mehrzahl der Benutzer wird sich eine Daten-Flatrate zum unbegrenzten Surfen lohnen. Die erhobenen Daten sollten allerdings eine kurze Speicherdauer von einigen Tagen nicht überschreiten. Ein No-Go ist hingegen das längerfristige Protokollieren der IP-Adresse. Das lässt Rückschlüsse auf den Nutzer zu. Es gilt also zu unterscheiden, ob erhobene Daten der Leistungsoptimierung dienen (Auslastung von Servern) oder doch eher ein Instrument der Überwachung sind.

Auch ein Blick auf die Unternehmenshistorie kann lohnend sein: Hat sich der Anbieter in der Vergangenheit erfolgreich dagegen gewehrt, den Behörden Informationen zu überlassen? Vorsicht ist geboten, wenn es bereits Berichte über erfolgreiche Hackerattacken oder Datenpannen gibt. Das lässt auf zu lasche Sicherheitsmaßen schließen. Pressemeldungen können derartige Vorfälle ans Licht bringen.

Kill-Switch: Das doppelte Auffangnetz

Der englische Begriff „Kill-Switch“ bezeichnet im Deutschen einen Notausschalter. Im Kontext von VPN-Software versteckt sich hinter dem Begriff eine Funktion, die sämtlichen Internetverkehr sofort unterbindet, sobald die Verbindung zum VPN-Server abbricht. Der Schutzmechanismus verhindert die Preisgabe der echten IP-Adresse des Nutzers, der sich in einem solchen Fall ohne schützendes VPN, also quasi nackt im Internet befinden würde. In der Praxis hat sich allerdings herausgestellt, dass Nutzer sich nicht allein auf diese Funktion verlassen sollten: Oftmals unterbricht ein solcher Kill-Switch die Verbindung nicht rechtzeitig. Innerhalb von Millisekunden wird die IP-Adresse schlimmstenfalls doch übertragen. Daher ergibt es mehr Sinn, eine Firewall zusätzlich so zu konfigurieren, dass sie eine Internetverbindung ausnahmslos nur über das VPN zulässt. Letztere Maßnahme setzt allerdings gewisse technische Kenntnisse voraus.

Maximale Anzahl der Geräte

VPN-Softwares stehen für verschiedenste Gerätearten zur Verfügung, denn heute gehen wir immer seltener mit dem klassischen PC ins Internet, sondern häufig mit unseren Mobilgeräten – die wollen auch geschützt sein. Daher bieten die Hersteller der VPN-Softwares ihre Produkte plattformübergreifend an, sodass Käufer mit einem Programm idealerweise rundum geschützt sind. Es ist üblich, dass die Anbieter die Anzahl der Geräte, die gleichzeitig mit einem Nutzerkonto auf das Netzwerk zugreifen können, limitieren. Andernfalls könnten Benutzer ihre Login-Daten mit Abertausenden anderen Nutzern im Internet teilen.

Das würde für die Anbieter enorme finanzielle Einbußen bedeuten. Ein mögliches Verfahren ist dabei die Registrierung einer begrenzten Anzahl von Geräten wie Tablets, Laptops oder Smartphones über ein Web-Interface. Ist das Geräte-Limit erreicht, muss zunächst ein Gerät aus der Liste gelöscht werden, bevor Anwender ein weiteres hinzufügen können. Diese Methode dürfte einigen Nutzern von Streaming-Anbietern wie Sky Go bekannt vorkommen. Eine einfachere Methode ist die Limitierung der Geräte, die gleichzeitig mit dem Netzwerk verbunden sein dürfen. In diesem Fall kann der Anwender jedes kompatible Gerät mit dem VPN verbinden, ohne es zuvor registrieren zu müssen. Das erlaubt ein Mehr an Flexibilität. Überschreitet die Anzahl der Geräte die Limitierung von beispielsweise drei oder fünf Geräten, nimmt der Nutzer einfach ein Gerät vom Netz oder schaltet es aus.

Surfgeschwindigkeit: Möglichst kleine Einbußen

Im besten Fall sollte ein Kunde beim Surfen über ein VPN keine Unterschiede zum normalen Surfen ohne den Schutz feststellen können. Durch die größeren Distanzen, die die Daten etwa bei der Nutzung eines ausländischen Servers zurückgelegen müssen, erhöhen sich die Übertragungszeiten leicht. Der VPN-Anbieter stellt in diesem Konstrukt den Flaschenhals dar, da dessen Bandbreite begrenzt ist. Greifen viele Anwender auf denselben Server zu, müssen sie sich die Kapazitäten teilen. In der Folge sinkt die Geschwindigkeit für jeden einzelnen Nutzer. Ein Pluspunkt ist daher, wenn die Software des Anbieters eine automatische Lastenverteilung vornimmt. Das kann sie selbstverständlich nur gewährleisten, wenn die Gesamtinfrastruktur den Bedürfnissen entsprechend großzügig ausgelegt ist. Für Online-Gamer ist zudem die Reaktionszeit, der sogenannte Ping-Wert, entscheidend. Fällt dieser Wert höher aus, werden Bewegungen oder Aktionen im Spiel verzögert übertragen. Gegner in kompetitiven Spielen wie FIFA oder in Shootern haben möglicherweise einen Vorteil, da sie schneller reagieren können. Ab einem Ping-Wert von etwa 70 bis 100 Millisekunden kann man allgemein von einem Nachteil sprechen. Trotz hoher enormer Geschwindigkeit kann die Reaktionszeit unbefriedigend sein – verbindet sich ein Spieler aus Deutschland mit einem Server im Westen der USA und von da aus mit einem Spielserver, der wieder in Deutschland liegt, müssen die Daten natürlich auch eine lange Strecke zurücklegen.

Bedienbarkeit und Einstellungsmöglichkeiten der Client-Software

Je weniger sich Nutzer nach der Einrichtung mit der Software beschäftigen müssen, desto besser. Im Idealfall verbindet sich das Programm bei Systemstart automatisch mit dem VPN-Dienst. Erst bei Erfolg wird dann eine Internetverbindung hergestellt. Je nach Zweck wird der passendste Server vorschlagen oder direkt verbunden. Bei Überlast baut das Programm automatisch eine Verbindung zum nächsten Server auf. Der Nutzer sollte davon beim Surfen nichts merken und sich stattdessen darauf verlassen können. Zudem sollten Spezialeinstellungen, etwa das manuelle Wählen aus einer Serverliste, möglich sein. In jedem Fall darf sich die Verbindung nicht zurückverfolgen lassen.

Auf diese Weise ändern Nutzer bei Bedarf den Länderstandort des Servers, etwa um Geoblockaden zu umgehen, die Nutzung von Filesharing-Clients oder Streaming-Diensten zu ermöglichen oder zusätzlich das Tor-Netzwerk zu nutzen (mehr dazu in Kapitel 5). Auch das manuelle Wechseln des VPN-Protokolls und Feinjustierungen am Kill-Switch und der Verschlüsselungsmethode sollten für versierte Nutzer möglich sein.

Das macht einen guten VPN-Anbieter aus

Neben den rein technischen Gesichtspunkten spielen bei der Entscheidung für einen Anbieter noch einige weitere Faktoren, die über die Software selbst hinausgehen, eine Rolle. Wir zeigen sie auf.

Unternehmenssitz: Welchen rechtlichen Grundsätzen ist das Unternehmen unterworfen?

Ein wichtiges Entscheidungskriterium für potenzielle Käufer von VPN-Service ist der Unternehmenssitz des Anbieters. Kann seine Landesregierung ihn zur Kooperation zwingen? Ein Firmensitz in Ländern der sogenannten Five, Nine, beziehungsweise Fourteen Eyes scheint in diesem Zusammenhang eher unvorteilhaft.

Als Five Eyes wird eine Allianz der Geheimdienste der USA, Großbritanniens, Australiens, Kanadas und Neuseelands aus dem Jahr 1946 bezeichnet. Später traten diesem Bündnis Dänemark, Frankreich, die Niederlande und Norwegen bei (Nine Eyes). Seit einer neuerlichen Erweiterung des Bündnisses um Belgien, Deutschland, Italien. Spanien und Schweden spricht man von den Fourteen Eyes.

VPN-Anbieter, die ihren Unternehmenssitz in diesen Ländern haben, müssen sich dem dort geltendem Recht unterwerfen. Sie könnten also gezwungen werden, sämtliche Informationen, die sie über ihre Nutzer gespeichert haben, herauszugeben. Solche Logfiles enthalten eventuell Zeitpunkte, an denen ein Nutzer sich verbunden hat, aufgerufene Webseiten, Größe der übertragenen Daten und im schlimmsten Fall auch die Nutzer-IP-Adresse. Letztere würde Regierungsstellen ermöglichen, die Identitäten hinter den Internetnutzern herauszubekommen.

Daher ist es sinnvoll, einen Anbieter auszuwählen, der angibt, keine IP-Adresse zu speichern. Nachprüfbar ist dies für Nutzer allerdings ohnehin nicht. Um diese gesetzlichen Restriktionen zu umgehen, haben viele Anbieter ihren Hauptsitz daher in Übersee (Panama, britische Jungferninseln).

Zahlungsmethoden: auch hier ist Anonymität wichtig

Die beste VPN-Software nützt nichts, wenn im Ernstfall bei einer Durchsuchung des VPN-Anbieters durch staatliche Behörden anhand von gespeicherten Zahlungsdaten Rückschlüsse auf die Kunden möglich sind. Diese Gefahr besteht bei etwa bei Lastschrifteinzug, Überweisung, Kreditkartenzahlung oder bei Zahlung per Rechnung. Wichtig ist, dass der Anbieter Zahlungsarten im Portfolio hat, die sich nicht zurückverfolgen lassen. Beispiele hierfür sind Kryptowährungen wie Bitcoin oder Prepaidkarten wie paysafecard. Letzteres Zahlungsmittel ist natürlich nur dann anonym, wenn für den Kauf des Gutscheines Bargeld verwendet wird.

Testmöglichkeiten: Nicht die Katze im Sack kaufen

Viele Interessenten, die sich noch nicht für einen konkreten Anbieter entschieden haben, wissen es zu schätzen, wenn sie eine Software zunächst in für einen bestimmten Zeitraum unverbindlich ausprobieren können. So finden sie am direktesten und zuverlässigsten heraus, ob sie mit der Leistung und der Usability zufrieden sind. Niemand möchte sich über einen Zeitraum von mehreren Monaten oder gar Jahren per Abomodell an eine Dienstleistung binden, mit der er letztlich nicht zufrieden ist. Leider bieten nicht alle VPN-Anbieter eine solche Möglichkeit.

Kundenservice: wichtig, wenn es mal haken sollte

Im Idealfall sollte die Software im Hintergrund ihren Dienst tun, ohne dass der Nutzer etwas bemerkt oder etwa mit Geschwindigkeitseinbußen zu kämpfen hat. Falls aber doch mal etwas nicht funktioniert, können eine gut verständliche Bedienungsanleitung oder ein FAQ-Bereich erste Abhilfe schaffen. Idealerweise sind diese Hilfen auch in deutscher, nicht nur in englischer Sprache verfügbar. Falls die Probleme auf diese Weise nicht zu beheben sind, ist es wichtig, dass Kunden den Anbieter per E-Mail oder telefonisch kontaktieren können. Auch hier ist Support in deutscher Sprache wünschenswert, aber selten. Häufig ist die Bearbeitung von Kundenanfragen lediglich in englischer Sprache möglich. Bei schriftlichem Verkehr können aber eventuell Tools zum Einsatz kommen, die Anfragen in deutscher Sprache ins Englische übersetzen. Das funktioniert möglicherweise auch andersherum, sodass Kunden eine Antwort in deutscher Sprache erhalten. Allerdings können die Formulierungen dann etwas ungelenk sein.

Preis: Vorsicht bei kostenlosen Angeboten

VPN-Dienste, die anonym, sorgenfrei und ohne größere Geschwindigkeitseinbußen nutzbar sind, sind in der Regel nicht kostenlos verfügbar. Die unentgeltlichen Angebote hingegen sind hinsichtlich ihrer Übertragungsgeschwindigkeit oder ihrer maximalen Datenübertragungsgröße deutlich limitiert. Darum sind solche Lösungen eher für eine gelegentliche Nutzung und die Übertragung geringer Datenmengen geeignet. Oftmals finanzieren sich die kostenlosen Versionen auch über Werbeeinblendungen. Dabei werden nicht selten Benutzerprofile angelegt, um die Einblendungen auf die Nutzerinteressen zu optimieren. Ein solches Vorgehen widerspricht aber grundsätzlich dem Anonymitätswunsch. Für die allermeisten Nutzer eignen sie sich daher nicht. Sie müssen sich bei den kostenpflichtigen Angeboten umsehen. Entsprechende Modelle sind in der Regel nicht volumenbegrenzt und haben schnelle Übertragungsgeschwindigkeiten. Nutzer, die mit dem ausprobierten Service zufrieden sind, können sich überlegen, ein Abo für eine längere Laufzeit, etwa ein oder drei Jahre, abzuschließen. Dabei sind oftmals satte Rabatte möglich.

Rechtliche Lage bei Nutzung einer VPN-Software

Hartnäckig hält sich das Gerücht, dass die Benutzung eines VPNs in Deutschland verboten sei. Das rührt daher, dass eine solche Software im Ruf steht, das Tor zu illegalen Machenschaft aufzustoßen, beispielsweise für den Download urheberrechtlich geschützten Materials. Das bleibt natürlich weiterhin verboten, die Nutzung eines VPN-Dienstes ist hingegen völlig legal. Schließlich gibt es gute Gründe, die für sie sprechen.

Verbindungsabsicherung: erlaubt

Eines der offensichtlichsten Motive ist die Absicherung öffentlicher WLAN-Verbindungen. Jeder, der befürchtet, dass seine Kommunikation abgehört wird, beispielsweise durch Hacker, um an Login- und Kontodaten zu kommen, ist mit einer solchen Software gut beraten. Teilweise eingeschränkt oder sogar offiziell verboten ist diese Art Software hingegen in den folgenden Ländern:

- China: Illegal, außer, die Anbieter verfügen über staatliche Lizenz. Unterminiert jedoch den Sinn einer VPN-Software.

- Russland: Kürzlich Verabschiedung eines Gesetzes, das VPNs verbietet.

- Weißrussland: Sperrliste mit Tor- und VPN-Services.

- Irak: Illegal. Begründung: Kampf gegen den IS.

- Iran: Illegal, außer, die VPN-Anbieter verfügen über staatliche Lizenz. Unterminiert jedoch den Sinn einer VPN-Software.

- Vereinigte Arabische Emirate: Illegal. VoIP-Dienste sollen verhindert werden, um den Telekommunikationsunternehmen Einnahmen zu sichern. Sehr hohe Strafen möglich.

- Oman: Illegal, aktive Medienzensur.

- Türkei: Nutzung sozialer Medien soll eingeschränkt werden. Dafür Sperrung diverser Websites, die VPN-Services anbieten.

Umgehen von Geoblocking: in der Grauzone

Das Umgehen von Geoblockaden mithilfe einer VPN-Software ist eine rechtliche Grauzone. Einige Content-Anbieter, etwa Mediatheken öffentlich-rechtlicher Rundfunkanstalten, aber auch Streaminganbieter wie Netflix oder Sky setzen sie ein, da sie zu einigen Inhalten nur Sendelizenzen für bestimmte Länder besitzen. Das weltweite Zurverfügungstellen würde also gegen Urheberrechte verstoßen. Nutzer außerhalb der Lizenzzone erhalten lediglich einen Hinweis, dass der Inhalt in ihrem Land nicht verfügbar sei. Der indirekte Zugriff auf die Inhalte über einen VPN-Server umgeht die Blockade. An einer Sanktionierung haben die Anbieter aber in der Regel kein Interesse: sie wollen ihre zahlenden Kunden nicht verlieren.

Dazu kommt: wo kein Kläger, da kein Richter. Die Angabe der Streaming-Anbieter, die Inhalte mittels Geoblocking gesichert zu haben, reicht den Rechteinhabern von Sportbeiträgen oder Blockbustern in der Regel aus. Der Anteil der Kunden, die ein VPN einsetzen, um gesperrte Inhalte zu sehen, ist vergleichsweise klein. Während der große der Teil Kunden die Dienste wie vorgesehen nutzt. Im schlimmsten Fall wird ein Streamingkonto gesperrt, und das in der Regel auch nur vorübergehend. Juristische Konsequenzen haben „Grauseher“ normalerweise nicht zu befürchten.

Trotzdem findet auf Seiten der Streaming-Plattformen und der VPN-Anbieter eine Art Wettrüsten statt. Erstere machen nach einiger Zeit die IP-Adressen der VPN-Anbieter aus und sperren sie. Die VPN-Dienstleister fügen ihrem Netzwerk als Reaktion immer neue Server mit „frischen“ IP-Adressen hinzu, um ihren Nutzern die Verwendung weiterhin zu ermöglichen.

Filesharing oder illegale Streams: verboten

Die Funktionalität eines VPNs auszunutzen, um damit urheberrechtlich geschütztes Material wie Musikstücke oder Filme herunterzuladen, ist selbstverständlich nicht erlaubt. Das Gleiche gilt für das Streamen der Fußball-Bundesliga-Konferenz über dubiose Drittseiten. Nicht der VPN-Dienst ist also das Problem, sondern das, was Nutzer damit anstellen. Möglicherweise ist jedoch der Urheberrechtsverstoß beim Einsatz einer VPN-Software schwerer nachzuweisen.

Eine Frage der Sicherheit: Verschiedene VPN-Protokolle

Bereits die reine Spezifikation der verwendeten Technologien ist ein wichtiges Kriterium. Denn andernfalls bekommt der Nutzer keine Auskunft darüber, wie sicher die Übertragung tatsächlich ist. OpenVPN sollte aus gleich mehrerlei Hinsicht die erste Wahl sein. Viele gute Gründe sprechen für die Verwendung dieses Protokolls. OpenVPN besitzt einen ausgezeichneten Ruf unter Anwendern von VPN-Softwares. Das liegt zum einen an seinen starken Sicherheitsfeatures. Zum anderen daran, dass versierte Anwender diese Features bei Bedarf selbst überprüfen können, denn der Quellcode ist Open Source und damit allgemein zugänglich. Dringend vermeiden sollten Nutzer das PPTP-Protokoll. Zwar ist praktisch, dass es mit Windows-Bordmitteln unkompliziert verwendbar ist, es gilt aber als veraltet. Der US-Geheimdienst NSA ist beispielsweise problemlos in der Lage, den derart „verschlüsselten“ Datenverkehr mitzulesen.

OpenVPN: Das Maß aller Dinge

OpenVPN stellt derzeit den besten Sicherheitsstandard für VPN-Protokolle dar Streng genommen handelt es sich dabei aber gar nicht um ein Protokoll, sondern um eine Software, die die Technologien TSL und SSL für die Verschlüsselung sowie UDP oder TCP für den Datentransport einsetzt. Das Besondere: OpenVPN liegt in einer Open-Source-Lizenz vor. Das bedeutet, dass jeder das Programm kostenlos benutzen und eigene Modifikation erstellen darf. Aus diesem Grund ist OpenVPN sehr weit verbreitet und an sehr viele Betriebssysteme angepasst: Es läuft sogar auf internetfähigen Endgeräten wie Routern oder Set-Top-Boxen. Auch die in der Regel deutlich nutzerfreundlicheren Software-Produkte der VPN-Anbieter unterstützen OpenVPN in der Regel.

Es gilt als außerordentlich sicher, da der öffentlich zugängliche Quellcode von Fachleuten eingesehen werden kann. Dadurch kann ausgeschlossen werden, dass im Programm versteckter Schadcode, sogenannte Backdoors, versteckt wurden. Zudem unterstützt er viele unterschiedliche Verschlüsselungsverfahren. OpenVPN ermöglicht im Gegensatz zu anderen Technologien, die meisten Firewalls zu umgehen und gewünschte Websites aufzurufen. Das ist ein klarer Vorteil beim Surfen in öffentlichen WLANs, da dort Sicherheitsmechanismen ansonsten die Verwendung eines VPN verhindern könnten.

- In der Lage, die meisten Firewalls zu umgehen.

- Sehr umfangreich konfigurierbar.

- Kann dank Open-Source-Quellcode auf Backdoors geprüft werden.

- Sehr sicher durch Vielzahl an Verschlüsselungsmethoden.

- Kompatibilität zu mobilen Geräten verbesserungswürdig; mit VPN-Software aber unproblematisch.

PPTP: Nur noch als Notlösung zu gebrauchen

Das „Point-to-Point-Tunneling-Protocol” wurde von einem Zusammenschluss von IT-Unternehmen entwickelt, zu dem auch Microsoft gehört. Ein großer Vorteil besteht darin, dass Microsoft-, aber auch Apple-, Linux- und Android-Betriebssysteme dieses Verfahren von Haus aus beherrschen. Nutzer können so schnell und unkompliziert ein VPN einrichten, ohne auf zusätzliche Software zurückgreifen zu müssen. Das macht das Verfahren zum Notnagel, falls andere Verfahren scheitern sollten.

Sicherheitsrelevante Datentransfers sind allerdings besser zu vermeiden: Bereits 1998 fand ein Sicherheitsexperte namens Bruce Schneider diverse Schwachstellen in dem Protokoll. Nach den Wikileaks-Enthüllungen wurde bekannt, dass der US-Geheimdienst NSA derart verschlüsselte Verbindungen mitliest und blockiert. Auch die im Vergleich zu OpenVPN geringere Verbindungsgeschwindigkeit ist ein Malus.

- Einfache Einrichtung.

- In Windows-Bordmitteln enthalten.

- Diverse Sicherheitslücken.

- Vergleichsweise geringe Verbindungsgeschwindigkeit.

L2TP/IPsec: Schnell erkenn- und blockierbar

Beim Layer 2 Tunneling Protocol (L2TP) handelt es sich um ein Basis-VPN-Protokoll ohne jegliche Verschlüsselung. Für sichere Verbindungen kommt es daher in Kombination mit anderen Protokollen zum Einsatz, beispielsweise IPsec. Ein Vorteil der Kombination ist, dass nahezu alle aktuell verbreiteten Endgeräten und Betriebssystemen sie unterstützen. Andererseits können Verbindungen, die auf diese Weise verschlüsselt sind, leicht erkannt und in der Folge blockiert werden. Das System ist zudem langsamer als beispielsweise OpenVPN.

- Übertragung bei Kombination der Protokolle sicher.

- Auf vielen aktuellen Geräten und Betriebssystemen implementierbar.

- Einfache Einrichtung.

- Verschlüsselte Verbindungen gegebenenfalls blockierbar.

- Verbraucht vergleichsweise viel Rechenleistung.

- Langsamer als OpenVPN.

SSTP: Stabil, aber potentiell unsicher

Das Secure Socket Tunneling Protocol ist ein 2007 von Microsoft entwickeltes VPN-Protokoll. Seit dem Service Pack 1 des Betriebssystems Windows Vista ist es ein fester Bestandteil aller Microsoft-Versionen. Es läuft sehr stabil und beherrscht die sichere AES-Verschlüsselung. Ein Vorteil gegenüber dem L2TP/IPsec-Protokoll ist die Möglichkeit, die verschlüsselte Übertragung besser tarnen und so Blockaden entgegenzuwirken. Leider ist der Quellcode nicht öffentlich zugänglich, sodass eine Überprüfung des Programmes auf mögliche Backdoors nicht möglich ist.

- Ab Vista elementarer Teil des Windows-Betriebssystems.

- Läuft gegenüber OpenVPN unter Windows vergleichsweise stabiler.

- Kann Blockaden durch Firewalls in der Regel umgehen.

- Außerhalb von Microsoft-Umgebungen nicht ohne Weiteres lauffähig.

- Quellcode nicht offen: Backdoors möglich.

So testen wir

Alle VPN-Programme, die zum Test antreten, müssen sich in vier Kategorien beweisen: „Sicherheit“, „Leistung“, „Benutzerfreundlichkeit“ und „Hilfe und Support“. Die ersten zwei Punkte fließen, da sie den Kern des Produktes darstellen und von deren Arbeitsweise die Funktionalität direkt abhängen, zu jeweils 35 Prozent in die Gesamtwertung ein. Die anderen beiden Bewertungskategorien sind hinsichtlich ihrer Relevanz für das Gesamtprodukt in unserem Wertungssystem zwar etwas weniger stark gewichtet, bei der Kaufentscheidung jedoch keineswegs zu vernachlässigen: Sofern ein Programm nicht bedienbar ist oder der Nutzer sich bei Fragen nicht an den Support wenden kann, ist ihm auch nicht geholfen. Allerdings sollte das Programm nach einmaliger Installation seinen Dienst mehr oder weniger von selbst verrichten. Deshalb gewichten wir diese zwei Punkte mit jeweils 15 Prozent am Gesamtergebnis. Alle Programme können in diesen Kategorien jeweils eine Punktzahl von 0.00 (unbrauchbar) und 5.00 Punkten (hervorragend) erreichen. Die Gesamtnote errechnet sich aus der Summe der einzelnen Testkategorien, die anschließend durch die Kategorieanzahl geteilt wird.

Sicherheit

Im Bereich Sicherheit sind die unterstützten Protokolle von Interesse. Vollen Punktabzug erhält ein Programm, wenn es das aktuell als sicherstes geltende Protokoll OpenVPN nicht unterstützt. Eine Verschlüsselung der Daten, etwa nach dem AES-256-Bit-Verfahren ist ebenso wichtig. Ein weiterer Faktor ist die Frage, ob die Systeme in der Lage sind, DNS-Leaks zu verhindern. Im Test auf der Seite dnsleaks.com fiel lediglich das Programm Avira Phantom VPN durch.

Die Speicherung von Nutzerdaten sollte sich auf ein Minimum beschränken Verraten die Angaben der Datenschutzerklärung, dass offensichtlich über das Nötige hinaus protokolliert wird, gibt es Punktabzug. Genauso interessant sind die Anmelde- und Zahlungsmöglichkeiten: Im Optimalfall sollte eine E-Mail-Adresse zur Anmeldung genügen. Anonyme E-Mail-Adressen sind leicht zu erstellen. Idealerweise ermöglichen es VPN-Software-Anbieter ihren Kunden, die Zahlung per paysafecard oder Bitcoin vorzunehmen, da beispielsweise Giro- oder Kreditkartenzahlungen die Identität des Users verraten.

Der Firmensitz entscheidet darüber, welchen gesetzlichen Reglementierungen der Anbieter unterliegt. Müssen die Anbieter direkt mit den Behörden zusammenarbeiten, nützt das beste VPN nichts. Daher vergeben wir hier nur Punkte, sofern das Unternehmen in einem Land angesiedelt ist, das weder zu den überwachungsfreundlichen Fourteen-Eyes-Staaten gehört noch auf der Liste der Feinde des Internets oder bei Reporter ohne Grenzen auftaucht. Hervorzuheben ist hier NordVPN mit einem Firmensitz in Übersee. Auch CyberGhost (Rumänien) und SpyOFF (San Marino) haben ihren Unternehmenssitz außerhalb der Fourteen Eyes.

Die meisten Anbieter bewerben in ihrem Produktportfolio einen Kill-Switch. Da dieser aber oftmals nicht in der Lage ist, sämtlichen Internetverkehr rechtzeitig zu blockieren, um auf diese Weise eine Sichtbarmachung der tatsächlichen IP-Adresse zu verhindern, fließt dieses Kriterium nicht in die Bewertung ein.

Leistung

Nicht nur die bloße Anzahl der Server, sondern auch die möglichst breit gefächerte Verteilung auf viele Länder sowie die Übertragungsgeschwindigkeit spielen bei der Frage, was ein VPN-Dienst leisten kann, eine Rolle.

Um die Leistungsfähigkeit im Vergleich einschätzen zu können, messen wir die Download- und Uploadgeschwindigkeit sowie die Latenzzeit unserer Internetverbindung während der Zuschaltung der jeweiligen VPN-Software. Dabei gilt die folgende Regel: Wir gehen davon aus, dass uns die jeweilige Client-Software automatisch mit dem schnellsten beziehungsweise dem am wenigsten ausgelasteten Server verbindet. Daher nehmen wir keine manuelle Serverwahl vor. Sollte keine automatische Serverwahl angeboten werden, wählen wir aus einer Liste den nächstgelegenen Server mit der niedrigsten Auslastung aus. Die erhobenen Daten stellen den Idealwert bei einer Verbindung unter optimalen Bedingungen dar.

| Anbieter | Download | Upload | Ping |

| Vergleichswert ohne VPN | 451,9 Mbit/s | 97,3 Mbit/s | 4,3 ms |

| IP Vanish | 34,1 Mbit/s | 34,7 Mbit/s | 16,3 ms |

| Avira Phantom VPN | 68,0 Mbit/s | 65,5 Mbit/s | 19,5 ms |

| CyberGhost | 43,2 Mbit/s | 41,4 Mbit/s | 13,0 ms |

| NordVPN | 44,9 Mbit/s | 43,1 Mbit/s | 22,7 ms |

| ProtonVPN | 43,8 Mbit/s | 42,4 Mbit/s | 20,0 ms |

| SpyOFF | 32,0 Mbit/s | 41,2 Mbit/s | 16,7 ms |

Ein weiteres Bewertungskriterium ist die Anzahl der maximal gleichzeitig erlaubten Verbindungen. Je mehr Verbindungen möglich sind, desto weniger Gedanken müssen sich Nutzer um die simultane Verwendung von Geräten wie Desktop-PC, Smartphone, Laptop oder Tablet machen.

Video-Streaming und Filesharing

Für viele Nutzer ist es relevant, ob unter der Verwendung eines VPN Technologien wie Filesharing und Streaming funktionieren. Bestimmte P2P-Technologien wie BitTorrent werden von einigen Anbietern unterbunden, da das Potential eines Missbrauchs hier besonders hoch ist. Alle Anbieter im Test verzichteten aber erfreulicherweise auf diese Maßnahme.

Die Verwendung eines Streaming-Dienstes ist für die VPN-Anbieter hingegen unkritisch. Die Streaming-Plattformen selbst müssen allerdings sicherstellen, dass Inhalte nicht aus Ländern abgerufen werden, in denen sie keine Ausstrahlungsrechte besitzen.

Wir haben die Erreichbarkeit der Mediatheken von Amazon Prime Video (deutsche Version), BBC iPlayer und Netflix (deutsche Version) bei bestehender VPN-Verbindung getestet. Dafür probierten wir maximal fünf verschiedene Server aus. Falls es mit keiner der Serververbindungen möglich war, ein Video abzuspielen, haben das mit einem Punktabzug bewertet. In diesem Bereich hat NordVPN klar die Nase vorn. Bei keinem anderen Anbieter war ein so gut funktionierendes Video-Streaming möglich.

Benutzerfreundlichkeit

Neulinge fühlen sich vom technischen Hintergrund eines VPN-Systems oftmals erschlagen. Dabei sollten sie sich um eine einfache Nutzung in der Regel keine Sorgen machen müssen: Die von den Software-Anbieter bereitgestellten Lösungen müssen also so simpel sein, dass sie sich mit einem Knopfdruck und ohne technisches Vorwissen automatisch mit passenden Servern verbinden können. Für Nutzer mit mehr Vorwissen sollten auf der anderen Seite aber auch Feinjustierungen möglich sein. Wir überprüfen in diesem Zuge, ob neben der automatischen auch eine manuelle Serverauswahl optional ist und welche Informationen das Programm über den Serverstatus anzeigt. Punkte gibt es auch für eine deutsche Programmübersetzung und/oder Hilfebereich-/Website-Übersetzung, da eine rein englischsprachige Software eine Reihe von Nutzern ausschließt.

Auch die Möglichkeit, Werbung und Tracker schon über Servereinstellungen aus dem Datenstrom auszusperren, belohnen wir mit Punkten. Diese Funktion enthalten im Test nur die Lösungen von CyberGhost und NordVPN. Bei CyberGhost besteht zudem die Möglichkeit, HTTPS-Verbindungen zu bevorzugen, die auf dem gesamten Übertragungsweg verschlüsselt sind.

Zu dieser Bewertungskategorie zählen zu guter Letzt auch Aspekte der Kundenfreundlichkeit. Die Möglichkeit zum kostenlosen Testen sollte bei einem VPN-Programm selbstverständlich sein. Leider sehen das nicht alle Anbieter so. Stattdessen werben einige Anbieter mit einer 30-Tage-Geld-zurück-Garantie. Für die Inanspruchnahme müssen die Kunden lediglich rechtzeitig und ohne Angaben von Gründen kündigen.

Hilfe & Support

Eine gute Dokumentation in Form einer Bedienungsanleitung und einen gut erreichbaren Support sollten die Nutzer nicht automatisch erwarten. Viele Anbieter lassen es bei einem Webseiten-Kontaktformular, Installationsanleitungen für die gängigsten Betriebssysteme und einem kleinen FAQ-Bereich bewenden. Diese Hilfestellungen betrachten wir als Mindeststandard. Positiv in die Wertung fließen ein Support-Chat oder eine Kundenhotline ein. Einen Pluspunkt erhalten Anbieter, die Support auch in deutscher Sprache anbieten – das sind aber die wenigsten.

Weitere Tests und Vergleiche

Nutzer, die eine weitere fundierte Meinung zum Thema suchen, werfen sollten einen Blick in die umfangreichen Tests der Stiftung Warentest werfen. Einen dedizierten Test der einzelnen Anbieter findet sich dort zwar nicht, dennoch gibt die Stiftung Warentest in einem Artikel aus dem Jahr 2018 wertvolle Tipps, wie Nutzer sich im Internet schützen können, und geht detailliert auf das Thema VPN ein.

Während viele Computermagazine nur Vergleiche zwischen den verschiedenen Anbietern ziehen, hat das Computermagazin CHIP sie auch selbst getestet. Auch der Test aus dem Jahr 2018 ergab, dass NordVPN nach Punkten das beste VPN-Angebot bereithält. Auf dem zweiten Platz des Tests folgt ProtonVPN Plus.

Teaserbild: © WrightStudio / stock.adobe.com | Abb. 1: © Netzsieger | Abb. 2: © WrightStudio / stock.adobe.com | Abb. 3–5: © Netzsieger | Abb. 6: © opolja / stock.adobe.com | Abb. 7: © Michael Traitov / stock.adobe.com | Abb. 8: © NicoElNino / stock.adobe.com | Abb. 9: © MclittleStock / stock.adobe.com | Abb. 10: © pickup / stock.adobe.com | Abb. 11: © tanaonte / stock.adobe.com