Mac-Geräte effektiv vor Viren schützen

- Viren und andere Schadprogramme werden für Apple-Rechner immer mehr zum Problem.

- Malware-Entwicklern gelingt es häufig, die betriebssystemeigenen Sicherheitsmechanismen auszutricksen.

- Antivirusprogramme von Drittherstellern schaffen eine zusätzliche Barriere für Schadprogramme.

- Die Erkennungsraten von Mac-Virenscannern sind generell hoch.

- Sinnvolle Zusatzfunktionen wie eine Phishing-Erkennung oder ein VPN erhöhen die Sicherheit weiter.

Unsere Testsieger

Avira Antivirus Pro ist unser Testsieger. Das Programm kombiniert hohe Benutzerfreundlichkeit mit einer ausgezeichneten Malware-Erkennung. Es verwendet moderne Cloud-Scanning-Technologie und die Browser-Erweiterung erkennt nicht nur Phishing-Websites, sondern glänzt auch mit einer Anti-Tracking-Funktion und einem Werbeblocker.

Den zweiten Platz hat Bitdefender Antivirus for Mac verdient. Die Erkennungsraten dieses Virenscanners sind perfekt und der Autopilot-Modus ist perfekt für Anwender, die sich nicht mit ihrem Antivirensoftware beschäftigen wollen. Zudem schützt das Programm definierte Bereiche der Festplatte vor Ransomware.

Auch Norton 360 darf auf dem Siegertreppchen Platz nehmen. Das Programm zeichnet sich ebenfalls durch eine ausgesprochen hohe Erkennungsrate aus. Die gut ausgestattete Sicherheitssoftware beinhaltet unter anderem eine Firewall und einen Passwort-Manager, zudem bietet der Hersteller Symantec herausragenden Support.

Mac-Malware auf dem Vormarsch

Dass sie sich um Viren, Trojaner und andere schädliches Software keine Sorgen machen müssen, nennen Mac-User häufig als Vorteil ihres Computers. Der Mac sei zu gut geschützt und Malware für macOS sei zu selten, behaupten sie. Diese Einstellung ist in der Apple-Community seit den 1990ern verbreitet. Die „Beweisführung“ erfolgt für gewöhnlich anekdotisch: Man sei selbst noch nie Opfer einer Malware-Attacke geworden und kenne auch keinen anderen Mac-User, dem das passiert wäre. Ein Virenscanner für den Mac sei somit nicht nötig. Was in der Vergangenheit funktioniert hat, wird auch in der Zukunft funktionieren. Oder etwa nicht?

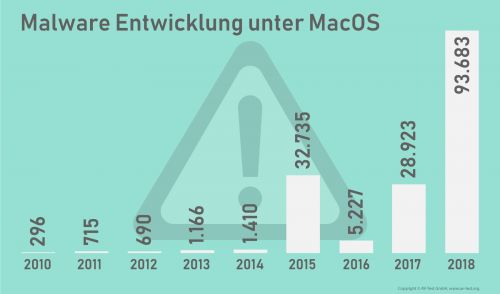

Was viele nicht wissen: Mit der zunehmenden Beliebtheit der Computer aus dem Hause Apple kommt auch immer mehr Malware für diese Plattform in Umlauf. Seit 2018 ist ein rasanter Anstieg zu verzeichnen. Das Antivirus-Testinstitut AV-Test, das ständig neue Schadprogramme sucht und katalogisiert, veröffentlichte für dieses Jahr die Zahl von 93.337 neuen Malware-Programmen für macOS. Das sind mehr als dreimal so viele wie im Jahr davor, in dem das Testinstitut 28.925 neue Schädlinge für das Apple-Betriebssystem fand. Aber auch das ist schon eine ganz andere Größenordnung gewesen als das, was Mac-User bisher gewohnt waren. In den Jahren bis 2014 wurde kaum Malware für die Plattform verbreitet, die Anzahl der neuen Schadprogramme pro Jahr lag im drei- oder maximal im niedrigen vierstelligen Bereich.

Ein Ende der Mac-Malware-Welle ist nicht abzusehen. Schon im ersten Drittel des aktuellen Jahres 2019 fand AV-Test 34.689 Schädlinge, mehr als im gesamten Jahr 2017. Auch andere Quellen berichten von einer starken Zunahme von Malware-Angriffen auf Macs. Laut dem Antivirushersteller Malwarebytes kam es im ersten Quartal 2019 zu einem Anstieg um 62 Prozent.

User sollten dieser Gefahr nicht unvorbereitet begegnen. Der russische Cybersicherheits-Experte Jewgeni Kaspersky warnte schon 2008: „Das Internet ist ein gefährlicher Ort, und Windows-Nutzer wissen, dass man eine Rüstung tragen sollte. Apple-Nutzer tragen stattdessen Hawaii-Hemden.“

macOS beinhaltet einen eigenen Virenscanner namens XProtect. Dieses Programm arbeitet allerdings als reiner Download-Schutz. Es hält sich so so unauffällig im Hintergrund, dass den meisten Usern gar nicht auffällt, dass es Bestandteil ihres Betriebssystems ist. Zusätzlich ein Antivirenprogramm von einem anderen Hersteller zu installieren, ist jedenfalls sinnvoll. Damit schaffen Anwender eine weitere Sicherheitsbarriere. Dass jeder Mac mit XProtect ausgestattet ist, wissen schließlich auch Malware-Entwickler, und so arbeiten sie eifrig daran, Apples hauseigenen Virenschutz auszutricksen. Zudem aktualisieren spezialisierte Drittanbieter ihre Virendatenbanken meistens häufiger als Apple, der Rechner wird damit also auch vor neu auftretenden Bedrohungen geschützt. Ein weiterer Vorteil ist, dass gute Virenscanner nicht nur gegen Schadsoftware helfen, sondern viele weitere Funktionen mitbringen, die den Mac sicherer machen.

Ist ein Virenscanner für iOS sinnvoll?

Geräte, auf denen iOS läuft, also iPhones und iPads, benötigen keinen Virenschutz. Da liegt daran, dass sie ohnehin nur überprüfte und sichere Programme aus dem App Store ausführen. Zudem hat kein Programm Zugriff auf andere Programme und Systemressourcen – das erhöht die Sicherheit, verhindert allerdings auch die Entwicklung eines wirklich funktionsfähigen Virenscanners. Ein Jailbreak, also ein Entsperren des Geräts, um die Nutzungseinschränkungen von Apple zu umgehen, hebelt diese Sicherheitsmechanismen jedoch aus. Wer ein iOS-Gerät mit Jailbreak verwendet, sollte sein Risiko durch zusätzliche Sicherheitssoftware möglichst klein halten.

Was ein guter Mac-Virenscanner können sollte

Virenscanner ist nicht gleich Virenscanner. Die am Markt erhältlichen Produkte sind ganz unterschiedlich ausgestattet. Doch nicht jede Zusatzfunktion ist sinnvoll. Hier erfahren Sie, worauf es bei Antivirensoftware wirklich ankommt.

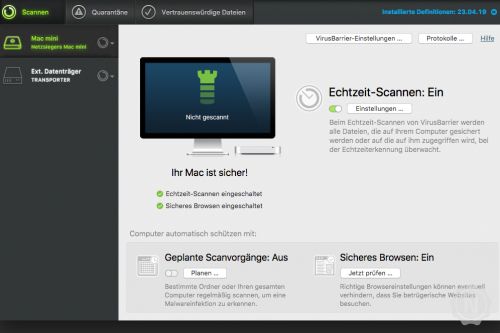

Echtzeitschutz

Die wichtigste Sicherheitsfunktion eines Virenscanners ist der Echtzeitschutz. Damit beobachtet die Software permanent alle Vorgänge auf dem Mac und schlägt sofort Alarm, wenn sie etwas Verdächtiges findet. So hilft sie, Malware schon frühzeitig zu beseitigen und nicht erst dann, wenn bereits Probleme auftreten.

Vollständiger Mac-Scan

Während der Echtzeitschutz der Vorsorge dient, ist der vollständige Systemscan dazu da, bereits auf den Mac gelangte Malware zu finden und unschädlich zu machen. Er überprüft sämtliche Dateien, die Malware beinhalten könnten. Nach dem Scandurchlauf kann sich der User so gut wie sicher sein, dass sich auf seinem Rechner keine Schadprogramme befinden.

Geplanter Scan

Viele Antivirenprogramme bieten Funktionen für geplante Scans. Damit kann der Anwender festlegen, ob und in welchen Abständen die Software automatische Systemscans durchführt. So hat er die Sicherheit regelmäßiger, vollständiger Scans, ohne sich immer wieder darum kümmern zu müssen.

Benutzerdefinierte Prüfung und Wechseldatenträger-Scan

Nicht immer ist es sinnvoll, gleich die gesamte Festplatte zu scannen. Das dauert schließlich einige Zeit und lastet den Computer aus, so dass der User währenddessen kaum mit anderen Anwendungen arbeiten kann. Für diese Fälle bietet sich der benutzerdefinierte Scan an, der nur bestimmte Dateien oder Ordner überprüft. Auch ein Wechseldatenträgerscan prüft nicht den gesamten Mac. Er startet üblicherweise automatisch, wenn ein Wechseldatenträger wie eine externe Festplatte oder ein USB-Stick mit dem Rechner verbunden werden, und überprüft das Speichermedium.

Echtzeit-Sicherheitsupdates

Am meisten Schaden richten Malwares in den ersten Tagen oder manchmal sogar in den ersten Stunden ihrer Verbreitung an, denn es dauert immer ein wenig Zeit, bis die Antivirenhersteller sie entdecken und ihre Datenbanken mit Virensignaturen aktualisieren. Die aktualisierten Signaturdatenbanken liefern sie per Update an ihre Kunden aus. Für einen wirkungsvollen Schutz sollten diese Updates möglichst häufig erfolgen. Viele Hersteller setzen mittlerweile auf tägliche Updates, manche sogar auf Echtzeit-Sicherheitsupdates, die das Programm auf dem Rechner des Kunden sofort aktualisieren, wenn neue Virensignaturen verfügbar sind.

Zusätzliche Funktionen

Hersteller statten ihre Virenscanner üblicherweise auch mit Zusatzfunktionen aus, die nicht direkt etwas mit der Erkennung von Malware zu tun haben, aber die Sicherheit erhöhen. Die Idee ist, dem Kunden in einem Paket alles zu liefern, was er für die Sicherheit seines Mac benötigt.

- Anti-Phishing: Beim sogenannten Phishing bauen Cyberkriminelle seriöse Websites täuschend echt nach, um ihren Opfern sensible Daten, beispielsweise Passwörter, zu entlocken. Da diese gefälschten Websites oft kaum von den Originalen zu unterscheiden sind, ist eine Phishing-Erkennung für die Sicherheit im Web unabdingbar.

- VPN: Die Nutzung eines VPNs kann dazu beitragen, den Aufenthaltsort und die Identität eines Nutzers im Web zu verschleiern Zudem erfolgt die Übertragung der Informationen bei der Nutzung eines VPNs zumindest auf einem Teil der Strecke durch die Weiten des Internets verschlüsselt. In Zeiten von invasiver Online-Werbung und weitverbreiteter Bespitzelung durch die Geheimdienste der USA und anderer Staaten stellen VPNs einen sehr sinnvollen Beitrag zum Schutz der Privatsphäre dar.

- Sicherungskopien: Eine der größten Gefahren, die von Malware ausgeht, ist die des Datenverlusts. Speziell die aktuell massenhaft verbreitete Ransomware ist dafür berüchtigt, private Userdaten durch nicht mehr rückgängig zu machende Verschlüsselung zu vernichten. Der wirksamste Schutz dagegen sind regelmäßige Sicherungskopien. Aus diesem Grund legen manche Antivirus-Hersteller ihrer Software Backup-Programme bei. Mac-Nutzer können allerdings auch das betriebssystemeigene, sehr anwenderfreundliche Time Machine

- Browsererweiterungen: Mittlerweile ist es üblich, dass Mac-Virenscanner Browser-Erweiterungen mitliefern, und zwar sowohl für den Apple-Browser Safari als auch für Mozilla Firefox und Google Chrome. In diese Erweiterungen packen die Entwickler üblicherweise ein Anti-Phishing. Zuweilen haben sie aber auch weitere Funktionen wie einen Tracking-Schutz oder einen Ad-Blocker.

- Netzwerksicherheit: Manche Antivirenprogramme haben Funktionen für die Absicherung von WLANs. Sie scannen das Netzwerk auf Schwachstellen, geben Empfehlungen für sichere Netzwerkeinstellungen und warnen den Benutzer, wenn jemand versucht, in das WLAN einzudringen. Neben Virenscanner und Anti-Phishing-Funktion bilden Netzwerksicherheits-Funktionen die dritte Säule einer wirkungsvollen Rundumabsicherung des Macs.

Was ein gutes Anti-Malware-Programm ausmacht

Natürlich sollte ein gutes Antivirenprogramm einen sinnvollen Funktionsumfang haben, aber Funktionen sind nicht alles. Auch andere Eigenschaften sind ausschlaggebend für die Qualität eines Virenscanners, allen voran die Erkennungsrate. Wenn das Programm Malware nicht zuverlässig erkennt, nützt es wenig. Wichtig ist auch, dass die Software auf dem Mac des Anwenders läuft, ohne das System stark zu belasten. Wie jede Applikation sollte ein Virenscanner mit einer durchdachten Benutzeroberfläche aufwarten können. Preise und Versionen sind ebenfalls wichtig: Schützt die Software nur den Mac oder stehen dem Kunden im Rahmen einer Multi-Device-Lizenz auch Versionen für andere Betriebssysteme zur Verfügung?

Qualität der Virenerkennung

Eines der wichtigsten Merkmale von Antiviren-Software ist ihre Fähigkeit, schädliche Programme zu entdecken. Eine Software, die Malware mit beinahe hundertprozentiger Sicherheit erkennt, ist deutlich nützlicher als eine, die weniger Schadprogramme findet.

Erfreulicherweise sind die Erkennungsraten bei Virenscannern für den Mac allgemein gut. Das Testlabor AV-Test bescheinigt in seinem aktuellen Test (November 2018) der Mehrheit der Programme eine Erkennungsgenauigkeit von 100 Prozent. Ähnlich fallen die Ergebnisse von AV-Comparitives aus. Im Test (Juli 2018) dieses Labors erkannten die meisten Testkandidaten sämtliche der 310 verwendeten Virensamples. Selbst die beiden Programme, die in diesem Testbereich am schlechtesten abschnitten, BitMedic Antivirus & Malware Security und Webroot SecureAnywhere for Mac, schafften es, 99 Prozent der Samples zu identifizieren.

Windows-Malware kann auf dem Mac zwar keinen Schaden anrichten, trotzdem ist es wichtig, dass ein Mac-Virenscanner sie findet. So wird die unabsichtliche Weitergabe der Schädlinge an User des Microsoft-Betriebssystems verhindert. In dieser Disziplin gibt es allerdings laut AV-Comparatives deutliche Unterschiede. Während viele Antivirenprogramme Windows-Schadprogramme mit derselben Sicherheit aufspüren wie solche für den Mac, fehlt bei vier die Erkennung von Windows-Malware völlig, ein weiteres (wieder Webroot SecureAnwhere) hat nur eine klägliche Erkennungsgenauigkeit von 45 Prozent.

Geringe Systembelastung

Da der Echtzeit-Scan ständig im Hintergrund aktiv ist, sorgt er für eine niedrige, aber dauerhafte Systembelastung. Diese sollte so gering sein, dass der Anwender bei der Arbeit mit dem Computer keine Einschränkungen wahrnimmt. Auf halbwegs aktuell ausgestatteten Rechnern ist das meistens der Fall.

In unserem Test zeigte sich, dass keines der Programme relevante Verzögerungen verursacht. Diese Einschätzung teilt auch AV-Test weitgehend. Die einzige Ausnahme ist laut Angaben des Instituts die Antivirensoftware von Intego. Die Experten stellten eine Verzögerung von 48 Prozent beim Ausführen von Standardsoftware fest, die Installation anderer Programme dauerte mit Intego sogar mehr als doppelt so lange. Andere Programme wie Bitdefender Antivirus oder Norton Security verursachen nur geringe Leistungsverluste im einstelligen Prozentbereich.

Systemanforderungen und Version

Im Allgemeinen stellen die Systemanforderungen von Virenscannern kein großes Problem dar. Sie laufen auf allen halbwegs aktuellen Macs. Schwierigkeiten gibt es höchstens mit ganz alten oder ganz neuen Geräten. Die älteste Version von macOS (damals noch Mac OS X), mit der die Programme zusammenarbeiten, ist meistens 10.8 Mountain Lion aus dem Jahr 2012. Auch wer die neueste Betriebssystemversion nutzt (das im Juni 2018 vorgestellte macOS Mojave 10.14), sollte sich vor dem Kauf vergewissern, dass die Antivirensoftware der Wahl damit kompatibel ist. Genügend freier Speicherplatz auf der Festplatte ist natürlich ebenfalls eine Grundvoraussetzung für die Installation der Sicherheitsprogramme. Virenscanner können bis zu 1,5 Gigabyte belegen. Manche kommen jedoch mit deutlich weniger aus. Panda Internet Security für Mac beispielsweise benötigt nur rund 16 Megabyte.

Handhabung und Bedienung

Wie jedes Programm sollte auch ein Antivirenprogramm angenehm zu bedienen sein. Das gilt für diese Softwarekategorie sogar ganz besonders, da es sich um Hilfsprogramme handelt. User verwenden ihren Mac nicht, um einen Virenscanner darauf laufen zu lassen, sondern nutzen den Virenscanner, um störungsfrei mit dem Gerät arbeiten zu können. Zudem sind Mac-User im Bereich Design und Usability ein hohes Niveau gewohnt. Für schlecht gestaltete Bedienoberflächen, kryptische Beschriftungen und umständlich verschachtelte Menüs haben sie wahrscheinlich noch weniger Verständnis als Anwender, die gelernt haben, mit den diesbezüglichen Unzulänglichkeiten von Microsoft Windows umzugehen.

Konsequenterweise sind die meisten Antivirenprogramme für macOS etwas einfacher gestaltet als ihre Windows-Pendants. Manche erkaufen sich diese Einfachheit jedoch mit einem reduzierten Funktionsumfang, so dass der Verdacht aufkommt, dass es sich weniger um eine Anpassung an den Mac handelt als um eine abgespeckte und schnell produzierte Version für einen kleineren und weniger stark umkämpften Markt.

Multi-Device-Lizenzen

Anwender besitzen heute meistens mehr als einen Computer. Zum Desktop gesellen sich meistens ein Laptop und ein Smartphone, häufig auch ein Tablet-PC. Es wäre wenig konsequent, nur eines dieser Geräte mit einem Virenschutz auszustatten, die anderen hingegen nicht. Aus diesem Grund bieten Antivirus-Entwickler Multi-Device-Lizenzen an. Der Anwender erwirbt ein Virenschutz-Paket für eine gewisse Anzahl von Geräten und kann sich (im Rahmen der verfügbaren Versionen) aussuchen, wo er die Software installiert.

Integrierte Schutzmechanismen von macOS

Apple sorgt durch einige Schutzmaßnahmen dafür, dass macOS einen relativ hohen Sicherheitsstandard hat. Doch die integrierten Schutzfunktionen haben auch ihre Schwachstellen. Zudem sollten Anwender sich nicht allein auf sie verlassen, da die Entwickler von Malware wissen, dass sie genau diese Mechanismen umgehen müssen, um ein Schadprogramm zu verbreiten.

XProtect

Der eingebaute Virenscanner von macOS heißt XProtect. Er arbeitet für den Nutzer unsichtbar im Hintergrund; es findet sich kein Anwendungsprogramm mit dem Namen XProtect auf dem Rechner. Im Prinzip handelt es sich bei XProtect um einen Download-Schutz, der nicht den vollen Funktionsumfang eines üblichen Virenscanners aufweist. In Erscheinung tritt die Betriebssystemkomponente dann, wenn der Nutzer ein Programm aus dem Internet zum ersten Mal starten will. Zu diesem Anlass meldet sie sich mit einem Warnhinweis, den der Anwender bestätigen muss, damit der Computer das Programm ausführt. Sollte XProtect wirklich Malware finden, fällt der Warnhinweis eindringlicher aus und der Nutzer erhält die Option, die schädliche Software zu löschen. Sicherheit schafft XProtect also nur, wenn der Nutzer die Warnungen ernst nimmt und die entsprechende Option wählt. Antivirenprogramme von Drittherstellern hingegen eliminieren die Bedrohung häufig sofort und ohne Zutun des Nutzers.

Gatekeeper

Der Gatekeeper regelt, welche Software auf dem Mac ausgeführt werden kann. Er hat drei Einstellungsstufen. Die sicherste ist die Beschränkung auf geprüfte Programme aus dem App Store. Auch die zweite Stufe bietet noch eine hohe Sicherheit, sie erlaubt zusätzlich das Ausführen von digital signierten Programmen registrierter Entwickler.

Die dritte Stufe sieht überhaupt keine Einschränkungen vor, jedes Programm kann ausgeführt werden. Damit öffnet sie Malware Tür und Tor. Diese Einstellungsoption ist in den aktuellen Versionen von macOS versteckt, der Anwender müsste sie zuerst mit einem Terminal-Befehl freischalten. Immer wieder gelingt es Malware-Autoren allerdings, Gatekeeper auszutricksen. Die Entwickler der Ransomware KeRanger beispielsweise gelangten an eine offizielle Softwaresignatur und konnten damit den Sicherheitsmechanismus problemlos umgehen.

Ein grundsätzliches Problem von Gatekeeper ist, dass er auch die Nutzung von legitimer Software verhindert, falls sie nicht von Apple sanktioniert wurde. Anwender, die auf diesen goldenen Käfig lieber verzichten und den Sicherheitsmechanismus deaktivieren, sollten unbedingt ein gutes Antivirenprogramm auf ihrem Mac installieren, um das Risiko trotz Software aus weniger stark überwachten Quellen möglichst klein zu halten.

Sandbox

Die Sandbox sorgt dafür, dass eine Anwendung in einer Art virtuellem Rechner im Rechner ausgeführt wird und standardmäßig keinen Zugriff auf Systemkomponenten, andere Programme oder Anwenderdaten erhält. So sorgt Apple dafür, dass beispielsweise von Hackern präparierte Websites keinen Schaden auf dem Rechner des Anwenders anrichten können. Vollständig isoliert sind die Programme allerdings nicht, weil das ihre Nützlichkeit stark einschränken würde. Ihre volle Wirkung entfaltet die Sandbox-Technologie auch nur in Verbindung mit einer strengen Einstellung des Gatekeepers, denn nur für Programme aus dem App Store besteht Sandboxing-Pflicht. Wer Programme aus anderen Quellen installiert, kann auch an Software geraten, die sich darüber hinwegsetzt und somit zur potenziellen Sicherheitslücke wird.

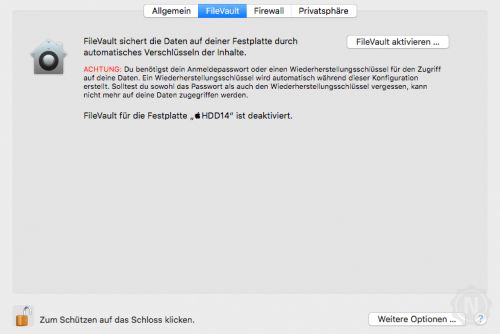

Filevault 2

Bei FileVault 2 handelt es sich um eine Datenträgerverschlüsselung, die in das Betriebssystem integriert ist. Mit ihr lassen sich sowohl einzelne Benutzeraccounts als auch der gesamte Systemdatenträger verschlüsseln. Der Anwender kann FileVault 2 in den Systemeinstellungen unter „Sicherheit“ aktivieren. Auch externe Datenträger lassen sich damit ganz einfach verschlüsseln. Wie alle Data-at-Rest-Verschlüsselungen schützt FileVault 2 nur gegen unberechtigten Zugriff auf gespeicherte Daten. Für die Verschlüsselung von Daten während der Übertragung im Netzwerk, beispielsweise im Internet oder auch nur im heimischen WLAN, eignet sich die Technik nicht. Dafür kann beispielsweise ein VPN zum Einsatz kommen.

Firewall

Die integrierte Firewall ist eine Programm-Firewall. Sie erlaubt und blockiert Verbindungen also auf Programm-Basis. Damit will Apple verhindern, dass illegitime Programme einen Netzwerk-Port nutzen, den die Firewall für ein anderes Programm geöffnet hat. Für unerfahrene Anwender ist die Firewall mit diesem System sehr einfach zu bedienen. Eine anspruchsvollere Firewall-Konfiguration auf Basis von Ports und IP-Adressen ist damit jedoch nicht möglich.

Schlüsselbundverwaltung

Der systemeigene Passwortmanager von macOS heißt Schlüsselbundverwaltung. Er speichert nicht nur die Passwörter, die im Browser genutzt werden, sondern auch Passwörter anderer Programme. Als Masterpasswort dient das des Benutzeraccounts. So lange Anwender im Apple-Produktuniversum bleiben, ist die Schlüsselbundverwaltung eine komfortable Lösung. Wenn es aber darum geht, die Login-Daten beispielsweise auch auf einem Android-Smartphone oder einem Windows-PC zu nutzen, sind Lösungen von Drittanbietern deutlich besser geeignet.

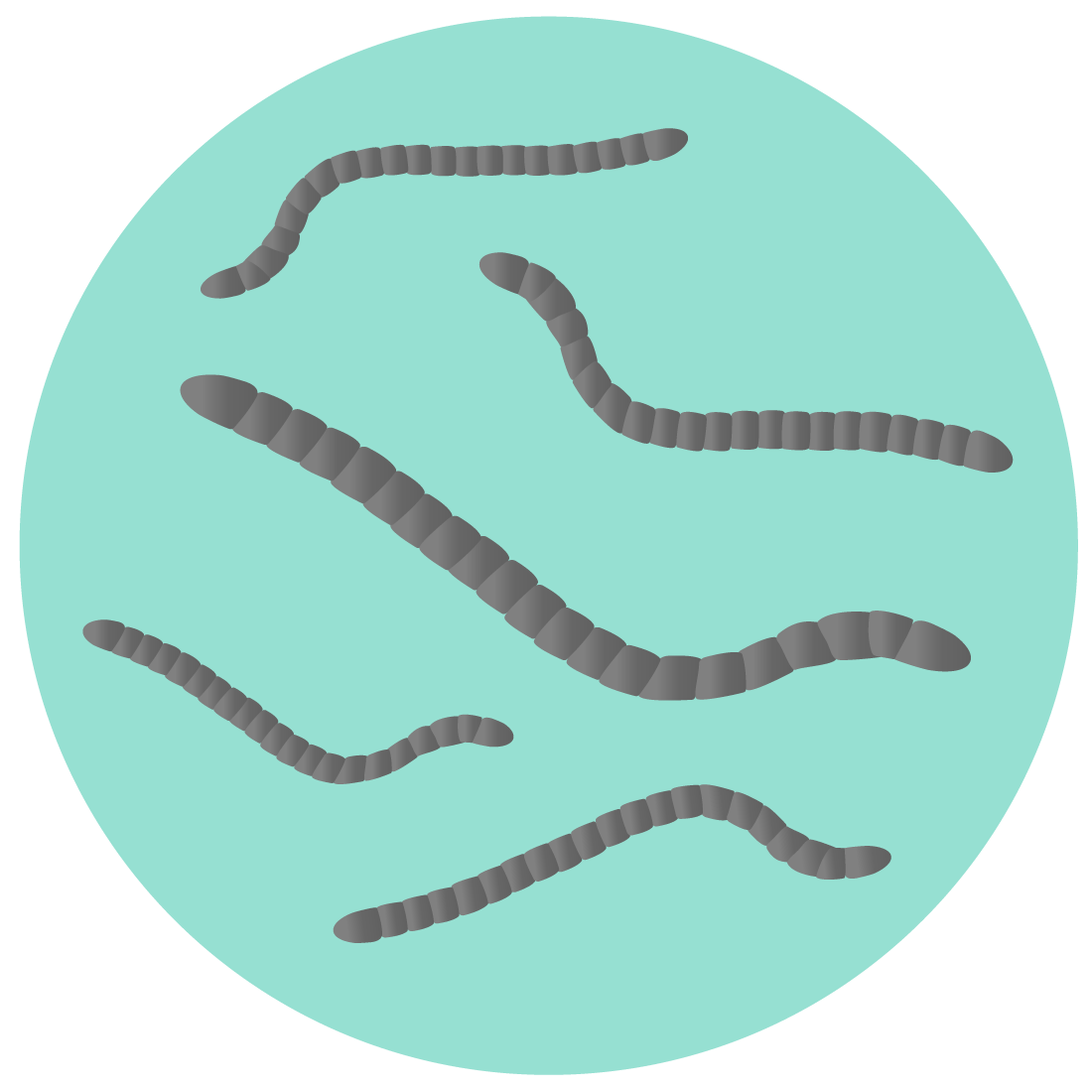

Kindersicherung

Das Betriebssystem von Apple-Rechnern verfügt über eine eigene Kindersicherung, mit der Eltern beispielsweise festlegen, wie viele Stunden täglich ein Kind den Computer beziehungsweise das Internet nutzen darf, welche Websites es besuchen darf und ob die Kamera des Laptops aktiviert sein sollte. Die Mac-Kindersicherung erlaubt die Einstellung sehr vieler Details, in dieser Hinsicht ist sie sogar besser als viele Produkte von Drittanbietern. Eltern können jedoch keine Aktivitätsprotokolle einsehen, sie erhalten auch keine Benachrichtigungen, wenn ein Kind versucht, den Mac für eine verbotene Aktivität zu nutzen.

Arten von Malware

Der Volksmund nennt jedes Schadprogramm „Computervirus“. Genaugenommen ist ein Virus allerdings nur eine spezielle Art von Malware und zudem heute eine eher seltene. Zusätzlich zur Klassifizierung nach dem Verbreitungsmechanismus (Viren, Makroviren, Würmer und Trojaner) wird Malware nach der Art des Schadens klassifiziert. So ist beispielsweise Ransomware, die den Benutzer erpresst, fast immer auch ein Trojaner.

Nach Verbreitungsmechanismus

Malware nutzt die verschiedensten Tricks, um sich auf so vielen Rechnern wie möglich einzunisten. In Hinblick auf den Verbreitungsmechanismus fällt jedoch beinahe jedes Schadprogramm in eine von vier Klassen: Viren, die andere Programme befallen, Makrovieren, die sich in Office-Dokumenten einnisten, Würmer, die selbständig über das Netzwerk von Computer zu Computer wandern und Trojaner, die sich als nützliche Programme tarnen.

Viren

Viren sind die bekanntesten Schadprogramme, sie spielen heute aber nur noch eine untergeordnete Rolle. Sie hängen ihren Code an andere ausführbare Dateien auf demselben Computer an, auf einen anderen Rechner kommen sie nur, wenn der Anwender die infizierten Programme an andere weitergibt. Übrigens: Elk Cloner, der erste Virus überhaupt, wurde 1982 nicht für Microsoft-Computer geschrieben, sondern für den Apple-II.

Makroviren

Eine Zeit lang sorgten per E-Mail verschickte Makroviren für Aufsehen. Sie funktionieren ähnlich wie Viren, infizieren jedoch keine Programmdateien, sondern scheinbar unverdächtige Office-Dokumente. Seitdem Microsoft die Sicherheit seines Office-Pakets verbessert hat, führen sie eher ein Nischendasein.

Würmer

Die raffiniertesten Schadprogramme sind Würmer. Sie suchen nach Schwachstellen im Netzwerk und verbreiten sich selbständig von einem Computer zum nächsten. Manchmal gelingt es diesen smarten Schädlingen, ganze Firmennetzwerke zu infiltrieren, bevor jemand überhaupt auf die Idee kommt, dass es vielleicht ein Malware-Problem im Unternehmen gibt. Ein besonders gefährlicher Wurm ist Thunderstrike 2, der sich in der Firmware von Apple-Rechnern einnistet und dort sogar die Neuinstallation des Betriebssystems übersteht.

Trojaner

Einfach, aber effektiv – das trifft auf die meisten Trojaner zu. Sie tarnen sich als nützliche Programme und können sich nicht selbständig verbreiten. Meistens bringen ihre Programmierer sie per Spam-E-Mail unters Volk. Sie werden auch als scheinbar harmlose Downloads auf Webseiten angeboten. Ein Beispiel für einen Trojaner ist OSX/MaMi, der Anfang 2018 zahlreiche Macs befiehl. Er änderte die DNS-Einstellungen befallener Macs, um verschlüsselte Internetverbindungen abzuhören.

Nach Schaden

Schlagzeilen hat in jüngster Zeit vor allem erpresserische Ransomware gemacht. Sie sperrt oft den gesamten Computer und wirkt mit roten Warnbildschirmen, Totenkopfsymbolen und ähnlichem Firlefanz fast wie ein Computervirus aus einem Hollywood-Film. Die meisten Schadprogramme agieren aber deutlich unauffälliger. Viele sind gar darauf ausgelegt, nicht entdeckt zu werden.

Ransomware

Eine der größten Bedrohungen geht momentan von Ransomware aus. Diese Schädlinge verschlüsseln die Daten auf der Festplatte des Anwenders, sodass er selbst keinen Zugriff mehr darauf hat, und fordern ihn zur Zahlung einer Lösegeldsumme auf. Üblicherweise entschlüsseln die Erpresser die Daten auch nach erfolgter Lösegeldzahlung nicht – das Geld haben sie ja schon, warum sollten sie sich die Mühe noch machen? Für Ransomware greifen die Cyberkriminellen auf Kryptowährungen wie Bitcoin zurück, da diese Technologien weitgehend anonyme Geldtransfers ermöglichen. Zwar ist Ransomware unter Windows ein größeres Problem als auf dem Mac, aber immer wieder gerät auch Erpressersoftware für den Mac in Umlauf. Ein Beispiel dafür ist KeRanger, der sich als Trojaner in einer Installationsdatei des populären BitTorrent-Clients Transmission versteckte und so 7.000 Macs befallen konnte.

Adware und PUAs

Die Abkürzung PUA steht für „Potentially Unwanted Application“. Es handelt sich also um möglicherweise unerwünschte Anwendungen. Auf diese Bezeichnung sind die Hersteller von Antivirensoftware verfallen, weil sich PUAs in einer Grauzone zwischen legitimer Software und Malware bewegen. Meistens handelt es sich um zusätzliche Programme, die gemeinsam mit Freeware installiert werden. Oft zeigen sie störende Werbe-Pop-ups, weshalb sie dann auch die Bezeichnung Adware tragen. Illegal sind sie nicht unbedingt, schließlich hat der Benutzer sie bei der Installation (wahrscheinlich nur aus Unaufmerksamkeit) nicht abgewählt.

Spyware

Eng verwandt mit PUAs und Adware ist Spyware. Sie gelangt meistens auf ähnlichem Weg auf den Rechner des Anwenders und belästigt ihn ebenfalls mit Werbeanzeigen. Allerdings ist sie eine Spur gefährlicher, da sie auch Daten des Nutzers sammelt. Die Informationen nutzt sie, um die Werbung zu personalisieren. Ein Beispiel für Spyware ist Adware Doctor. Die Software war monatelang im App Store erhältlich. Eigentlich soll sie vor Adware schützen, in Wahrheit liest sie jedoch selbst den Browserverlauf von Safari, Firefox und Chrome aus.

Backdoors

Das Unheimliche an Backdoors ist, dass Betroffene meistens gar nichts von der Infektion bemerken. Es handelt sich dabei um versteckte Fernwartungstools, mit denen Cyberkriminelle die infizierten Computer unter ihre Kontrolle bringen. Die gekaperten Rechner nutzen sie hinter dem Rücken des Besitzers für Aktivitäten wie das Erzeugen von Kryptogeld (Coinmining) oder das Versenden von Spam. Die 2016 entdeckte Software Backdoor.OSX.Mokes.a beispielsweise stiehlt Audio- und Videoaufzeichnungen und Office-Dokumente, nimmt Screenshots auf und überwacht die Tastatureingaben. Zudem ermöglicht sie es dem Angreifer, beliebige Befehle auf dem Mac des Opfers auszuführen.

Scareware

Im weitesten Sinn fallen alle Malware-Programme, die dem User absichtlich Angst einjagen, in die Kategorie Scareware. Typische Scareware folgt aber meistens einem bestimmten Muster: Sie täuscht eine Bedrohung vor, beispielsweise durch falsche Virenwarnungen, um so zum Kauf eines Produkts, etwa eines nicht funktionalen Virenscanners, zu bewegen. Manchmal soll der Nutzer auch zur Installation einer kostenlosen Software bewegt werden. Meist ist ein Hacking-Tool, das der Angreifer nutzt, um den Rechner des Opfers unter seine Kontrolle zu bringen.

Weiterführende Testberichte

Das ausführliche Testen von Antivirus-Software ist sehr aufwändig und wird meistens nur von spezialisierten Laboren durchgeführt. Sie sammeln fortwährend Malware mit ungeschützt ans Netz angeschlossenen Computern, sogenannten Honeypots. Anschließend prüfen sie, welche dieser Malware-Samples die Antivirenprogramme erkennen. Die meisten Labore testen nur Software für Windows, aber AV-Test aus Magdeburg und das österreichische Institut AV-Comparatives heben auch Mac-Virenscanner auf den Prüfstand.

AV-Test

Halbjährlich veröffentlicht AV-Test Berichte über Antivirenprogramme für den Mac. Der aktuelle stammt aus dem Dezember 2018. Er fällt sehr positiv aus. Alle neun Programme im Test erfüllen die Anforderungen für eine Zertifizierung durch AV-Test. Acht der neun erhalten in der wichtigsten Prüfkategorie „Schutzwirkung“ die vollen sechs Punkte. Einzig Avast Security 13.11 fällt mit nur 4,5 Punkten hinter die anderen zurück, da die Erkennungsrate nur bei 96,3 Prozent und somit merklich unter dem Durchschnitt von 99,6 Prozent liegt. Die Bestnote in allen drei Prüfkategorien („Schutzwirkung“, „Geschwindigkeit“ und „Benutzbarkeit“) erhalten Bitdefender Antivirus für Mac 7.1, Norton Security 8.1 und Trend Micro Antivirus 9.0.

AV Comparatives

Das Institut AV-Comparatives aus Innsbruck führte seinen jüngsten Test von Mac-Malware im Juli 2018 durch und untersuchte dabei zehn Testkandidaten. Anders als bei AV-Test spielen im Mac Security Test von AV-Comparatives Geschwindigkeit und Benutzerfreundlichkeit keine Rolle. Allerdings untersuchen die Tiroler nicht nur die Erkennungsrate von Mac-Malware, sondern auch von Windows-Malware. Die Hälfte aller Testkandidaten erkennt sowohl sämtliche Mac- als auch sämtliche Windows-Samples. Die Programme mit einer perfekten Bewertung sind:

- Avast Security for Mac Free

- Avira Antivirus Pro for Mac

- Bitdefender Antivirus for Mac

- Kaspersky Internet Security for Mac

- Trend Micro Antivirus for Mac

Ebenfalls auf eine hundertprozentige Erkennungsrate bei Mac-Malware kommt Intego Mac Premium Bundle; AV-Comparatives bewertet jedoch die Erkennung von Windows-Malware mit null Prozent. Die restlichen Virenscanner erkennen ebenfalls einen hohen Anteil der Mac-Malware; keines der Programme liegt hier unter 99 Prozent.

Stiftung Warentest

Der neueste Virenscanner-Test stammt von der Stiftung Warentest. Sie hat im März 2013 eine Testreihe mit 31 Antivirenprogrammen veröffentlicht. Getestet wurden sowohl Virenscanner für den Windows- als auch solche für Apple-Computer. Die sonst so gründliche und vertrauenswürdige Stiftung zeigt sich bei dem Thema allerdings etwas nachlässig. Im Begleittext behauptet sie fälschlicherweise, macOS verfüge im Gegensatz zu Windows nicht über systemeigene Schutzmaßnahmen gegen Viren. Von XProtect und Gatekeeper haben die Redakteure offenbar noch nie etwas gehört. Die Stiftung testete die Mac-Virenscanner auch nur mit 20 Malware-Samples. Es stimmt zwar, dass für macOS weniger Malware im Umlauf ist als für Windows, aber 20 Samples reichen wohl kaum für ein aussagekräftiges Ergebnis. Zum Vergleich: AV-Comparatives verwendete 300 Samples, AV-Test 241.

Sieger im Test der Stiftung ist Eset Cyber Security Pro mit einer Gesamtnote von 2,0. Kaspersky Internet Security schneidet mit der Note 2,4 „gut“ ab. Letztplatzierter ist mit einer Note von 3,4 Avira Free Antivirus, und zwar trotz guter Handhabung, einer geringen Auswirkung auf die Systemlast und eines ordentlichen Virenscanners. Zum Verhängnis wird dem Programm die Abwertung aufgrund des fehlenden Phishing-Schutzes. Allerdings handelt es sich um die Gratisversion mit eingeschränkter Funktionalität. Die von uns getestete Kaufversion verfügt selbstverständlich über einen Schutz vor Phishing-Websites.

So testen wir

Zu Testzwecken installieren wir jedes der Antivirenprogramme einzeln auf demselben Mac Mini. Alle Tests werden mit den unveränderten Standardeinstellungen durchgeführt. Wir bewerten die Programme in fünf Testkategorien:

- Ausstattung

- Sicherheit

- Performance

- Bedienung

- Dokumentation und Support

In jeder dieser Kategorien erhält ein Programm 0 bis 5 Punkte. 0 Punkte würden bedeuten, dass eine Bewertung der entsprechenden Kategorie nicht möglich ist, was in der Praxis so gut wie nie vorkommt. 5 Punkte bedeutet, dass ein Programm in diesem Teilbereich allen Anforderungen zur Gänze entspricht. Das ist sehr selten, aber nicht völlig ausgeschlossen. Die Gesamtnote berechnet sich aus dem Durchschnitt der Wertungen in den Testkategorien, jede Kategorie wird also gleich gewichtet.

Ausstattung

„Was ist dabei?“ lautet die Frage, der wir hier nachgehen. Auf einen reinen Virenscanner mit Echtzeitscan beschränkt sich nämlich keiner der Hersteller mehr. Welche anderen Schutzmodule integriert sind, unterscheidet sich aber von Produkt zu Produkt stark. Ebenfalls ein Ausstattungsmerkmal ist, wie lange und für welchen Zeitraum die Lizenz gültig ist. Um die Vergleichbarkeit zu gewährleisten, haben wir immer das günstigste Produkt gewählt. Monatsabos haben wir allerdings nicht berücksichtigt, da sie die wenigsten Hersteller anbieten.

Sicherheit

Spezialisierte Testlabore prüfen regelmäßig aktuelle Antivirenprogramme. Diese Labore konzentrieren sich allerdings auf Anwendungen für Windows. Nur zwei Labore, AV-Test und AV-Comparatives, veröffentlichen Testergebnisse von Mac-Virenscannern. Sie beschränken sich leider jeweils auf eine sehr kleine Auswahl an Produkten. Sofern Zahlen verfügbar sind, lassen wir die Bewertung der Testlabore in unsere Punktewertung einfließen.

Um zu prüfen, ob einzelne Sicherheits-Features aktiv sind, verwenden wir den Security Features Check der Anti-Malware Testing Standard Organisation (AMTSO). Damit überprüfen wir, ob das Programm einen Cloud-Scanner verwendet, ob es vor potentiell unerwünschten Programmen (PuP) warnt, ob es Phishing-Websites erkennt und Drive-by-Downloads verhindert.

Auch den Umgang mit komprimierten Dateien überprüfen wir mit diesen Werkzeugen. Hierbei gibt es große Unterschiede zwischen den Virenschutz-Programmen: Während manche so gut wie alle Archivformate durchsuchen, beschränken sich andere nur auf besonders gebräuchliche. Auf die Punktewertung hat der Umgang mit Archiven aber nur wenig Einfluss, denn so lange der Schädling in einem Archiv schlummert, kann er auch nicht gefährlich werden. Entscheidend ist, dass das Programm sie erkennt, sobald das Archiv entpackt wird.

Performance

Um abschätzen zu können, wie sehr sich der Echtzeitscan eines Antivirenprogramms auf die Systemleistung auswirkt, laden wir eine große Datei (das ISO-Image von Linux Mint) aus dem Internet und kopieren sie anschließend auf einen USB-Stick. Sowohl beim Download als auch beim Kopieren stoppen wir die Zeit. Gleich vorweg: Die Auswirkungen der meisten Programme auf die Systemperformance sind vernachlässigbar. Die Zeiten schwanken bei Tests mit verschiedenen Programmen nicht mehr als beim mehrfachen Ausführen eines Tests mit demselben Programm.

Der Testrechner

Wir testen alle Virenscanner auf demselben Mac. Die Eckdaten des Systems:

- Modell: Mac mini (Ende 2014)

- Prozessor: 1,4 GHz Intel Core i5

- Speicher: 4 GB 1600 MHz DDR3

- Festplatte: 500 GB HDD

Große Unterschiede zwischen den Programmen bestehen allerdings bei der Scan-Geschwindigkeit. Ein vollständiger Systemscan dauert je nach Programm zwischen einer Stunde und 17 Minuten (McAfee) und einer Minute und 26 Sekunden (Panda). Ähnlich groß sind die Unterschiede beim Schnell-Scan. Der dauert bei Geschwindigkeitssieger Panda nur vier Sekunden, bei Avira hingegen eine Minute und 25 Sekunden.

Gar nicht so einfach ist es, festzustellen, wie viel Speicherplatz ein Programm belegt. Im Unterschied zu den meisten anderen Programmen für den Mac reicht es bei Virenscannern nämlich nicht aus, sie einfach in den Programme-Ordner zu kopieren. Stattdessen muss ein Installationsprogramm ausgeführt werden. Dieses legt Dateien in unterschiedlichen Systemordnern ab. Die eigentliche Programmdatei ist meistens klein, den größten Speicherplatzverbrauch haben im Normalfall die Dateien im Ordner „/Library/Applicatinon Support“, manchmal auch in „/usr/local/“.

Bedienung

Wie angenehm ein Virenschutz-Programm zu bedienen ist, lässt sich nur teilweise an objektiven Kriterien festmachen. Die Datenblattzeile „Benutzerfreundlichkeit“ spiegelt daher die persönliche Einschätzung des Testers wieder. Positiv sind klar strukturierte Menüs, sinnvolle Optionen und erklärende Texte direkt im Programm. Im Idealfall arbeitet eine Antivirensoftware vollständig im Hintergrund und benötigt keinerlei Benutzerangaben, ist aber dennoch so aufgebaut, dass dem Benutzer klar wird, was das Programm macht. Diesem Ideal kommt Bitdefender am nächsten.

Wichtig für einen Virenscanner ist das Vorhandensein von planbaren Systemscans, was überraschenderweise nicht bei allen Programmen der Fall ist. Dass Statusmeldungen Apples Nachrichtencenter verwenden, sollte heute eigentlich Standard sein, viele Antivirenprogrammen kochen hierbei aber ihr eigenes Süppchen.

Insgesamt ist die Benutzerfreundlichkeit bei allen Anwendungen überraschend positiv zu bewerten. Alle Virenschutz-Programme verfügen über eine moderne, an den Mac angepasste Benutzeroberfläche. Norton 360 fällt allerdings durch allgemeine Reaktionsträgheit und gelegentliche Totalabstürze negativ auf, und die recht eigentümliche Menüführung überzeugt nicht. McAfee LiveSafe hingegen wirkt durchweg sehr gelungen, aber Bugs verhindern, dass das Programm sein volles Potential ausschöpft.

Dokumentation und Support

Wer sich für das Abonnement eines Antivirenprogramms entscheidet, bezahlt den Support mit. Oft besteht im Support sogar der wichtigste Unterschied zwischen kostenloser Software und bezahlten Produkten. Doch nicht alle Anbieter sind gut erreichbar.

Ein Positivbeispiel ist Norton 360. Symantec, die Herstellerfirma, wirbt damit, dass es ihren Virenschutz-Experten gelingt, jeden Virus vom Gerät des Kunden zu entfernen. Falls nicht, erhält er sein Geld zurück. Entsprechend gut ausgebaut ist die Support-Infrastruktur. Bis 20:00 Uhr abends können Kunden sich per Chat oder Telefon an die Antivirus-Experten wenden, die Fernwartungstools einsetzen, um die Probleme direkt auf dem Computer des Anwenders zu lösen.

Die meisten Hersteller bewegen sich zwischen diesen beiden Extremen, und meistens ist das Support-Angebot durchaus zufriedenstellend. Jeder Hersteller hat eine Möglichkeit für Kunden eingerichtet, in Echtzeit mit dem Support-Team zu kommunizieren, entweder per Live-Chat oder per Telefon.

Durchaus unterschiedlich fällt die Dokumentation der Produkte aus. Während manche Anbieter ihre Hilfedateien als ausführliche Handbücher gestalten, sind andere so knapp, dass sie dem Leser kaum Mehrwert bieten. Natürlich sollten Antivirenprogramme nicht so kompliziert sein, dass für ihre Nutzung das Lesen eines Handbuchs zwingend erforderlich ist, und wie der Test zeigt sind sie das auch nicht. Der interessierte Nutzer sollte aber eine Möglichkeit haben, im Handbuch Näheres über die genaue Funktionsweise des Programms zu erfahren. Daher halten wir eine gute Hilfe-Datei für notwendig.

Gerne gesehen sind auch Video-Tutorials. Sie können Anwender auf lockere Art in die Nutzung des Programms einführen und ihm Hintergründe zum Thema Computersicherheit vermitteln.

Teaserbild: © James Thew / stock.adobe.com | Abb. 1–19: © Netzsieger