Zuverlässig vor Angriffen aus dem Internet schützen

- Eine Internet-Security-Software ist mehr als ein Virenscanner. Sie ist ein Gesamtpaket für maximale Sicherheit und beinhaltet oft zusätzlich eine Firewall, E-Mail-Schutz, einen Kinderschutz und einen abgesicherten Browser fürs Online-Banking.

- Internet-Security-Software schützt gegen bekannte und zukünftige Gefahren aus dem Netz.

- Neben dem Virenschutz sorgt eine Internet-Security-Suite auch für höhere Sicherheit bei sensiblen Aktivitäten im Internet wie Online-Banking oder Online-Shopping.

- Internet-Security-Suites werden oft als Multi-Device-Lizenz angeboten und beinhalten dann auch Smartphone- und Tablet-Schutz.

Virtueller Schutz für reale Sicherheit

Ein Großteil unseres Lebens spielt sich im Internet ab. Sei es für die Kommunikation, den Konsum von Unterhaltungsmedien, Finanztransaktionen oder bildungsbedingte Recherche, wir scheinen rund um die Uhr online zu sein. So wie wir uns im realen Leben in Sicherheit wiegen möchten, so wichtig sollte uns auch ein guter Internetschutz sein.

Brauche ich ein Internet-Security-Programm?

Falls Sie regelmäßig das Internet nutzen, sind Sie stets den Gefahren von Viren, Trojanern und Co. ausgesetzt. Hacker können so Zugriff auf Ihre Daten erhalten und diese beispielsweise mit Hilfe von Ransomware verschlüsseln. Auch wenn Sie Lösegeld zahlen, werden die Daten nur selten gerettet. Die Kriminellen können sich per Phishing auch Ihrer Identität bemächtigen oder Ihre Zahlungsdaten sammeln, wenn Sie eine Transaktion tätigen. Wenn Sie sich und Ihre Daten im alltäglichen Umgang mit dem Internet schützen möchten, dann brauchen Sie eine gut funktionierende Internet-Security. Diese bietet Ihnen Sicherheit vor Hackern, Spammern und Datenspionage. Moderne Security-Suites sind weit mehr als einfache Virenscanner oder Antivirus-Software. Mit einer Firewall, einer Kindersicherung, einem abgesicherten Browser für das Online-Banking, einem Passwort-Manager und einem Datentresor sind Sie bei richtigem Nutzverhalten auch im Internet stets auf der sicheren Seite.

Die getesteten Produkte in der Übersicht

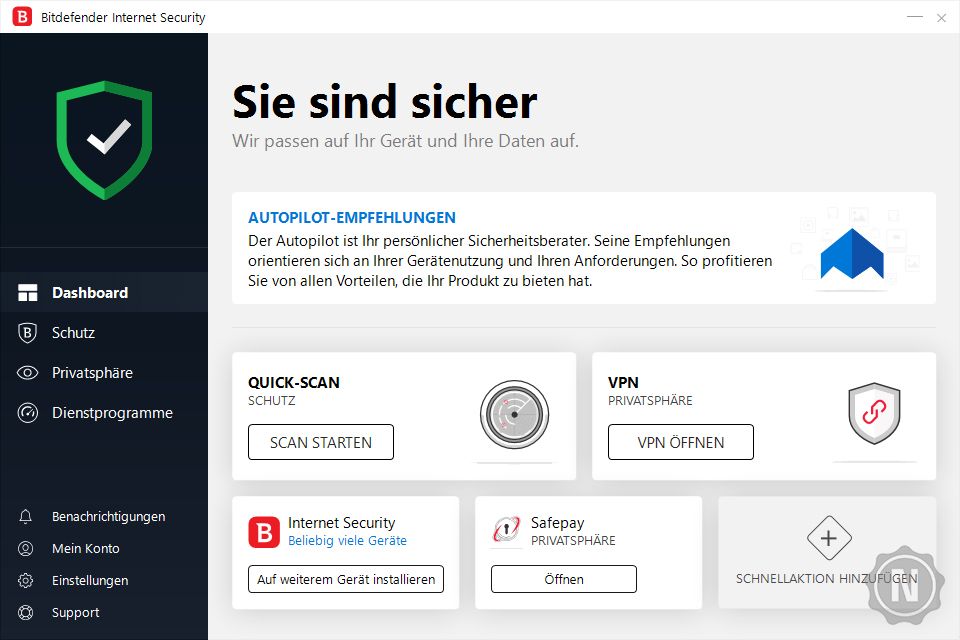

Bitdefender Internet Security

Die Internet-Security-Suite von Bitdefender besitzt einen sehr großen Funktionsumfang, der unter anderem einen Phishing-Schutz, einen Passwort-Manager, einen Daten-Shredder und ein Anti-Tracking-Feature beinhaltet. Wer sich nicht an die Einstellungen heranwagt oder sich nicht weiter damit auseinandersetzen möchte, kann die Dienste des Bitdefender-Autopiloten in Anspruch nehmen. Dieser übernimmt auf Wunsch die Verwaltung sämtlicher Programmeinstellungen und waltet über die Prozesse beziehungsweise Leistungen. Wem gar die Installation zu viel ist, der kann sich an den Kundenservice von Bitdefender wenden: Gegen Aufpreis übernimmt ein Mitarbeiter die Installation und Konfiguration des Programms auf Ihrem PC.

Das Manipulieren der Firewall durch Außenstehende ist dank der hohen Sicherheitsstandards nahezu unmöglich. Bei unzulässigen Vorgängen schlägt Bitdefender Alarm. Letztendlich obliegt es der Entscheidung des Nutzers, ob er das blockierte Programm löschen oder behalten möchte. Der Virenscanner arbeitet sehr gründlich, allerdings dauert der Scanvorgang verhältnismäßig lang.

In puncto Performance ist Bitdefender ein Leichtgewicht. Die Internet-Security-Suite arbeitet ressourcensparend und wirkt potenziellen Schwachstellen sowie Leistungseinbußen entgegen, indem es per Systemscan auf diese hinweist. Um die Leistung weiter zu fördern, stellt Bitdefender fünf verschiedene Leistungsprofile bereit: „Arbeit“, „Film“, „Spiel“, „Öffentliches WLAN“ und „Akkubetrieb“. Je nach Nutzung des PCs wird das Profil automatisch oder manuell ausgewählt.

Falls Ihr Rechner doch von einem Virus befallen werden sollte, tritt das Rettungsmodul in Aktion. Das Modul wird bei der Installation separat auf der Festplatte installiert, sodass es nicht auf die anderen Systemanwendungen angewiesen ist und das Betriebssystem reparieren kann, ohne dieses zu starten.

- Virenscanner mit hoher Erkennungsrate

- Viele Funktionen

- Herausragende Performancewerte

- Umfangreicher Support

- VPN und Kinderschutz

- Fehlender Cloud-Speicher

- Vergleichsweise langsame Scans

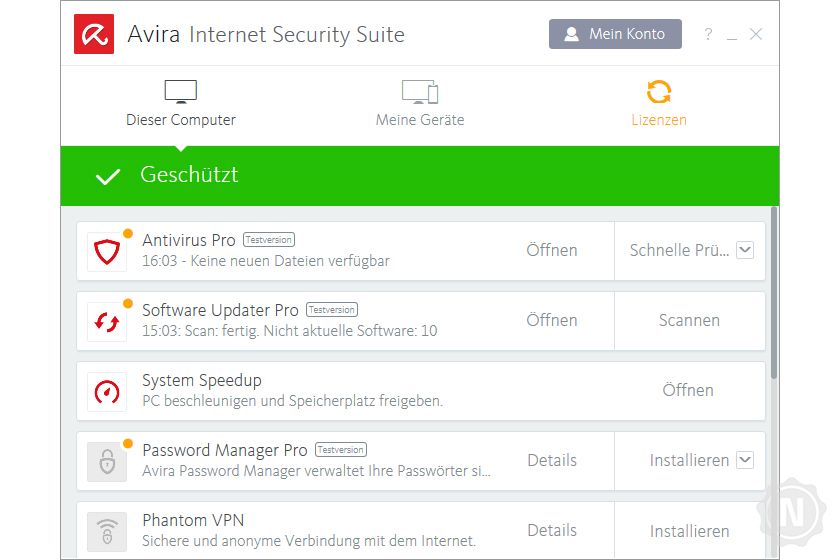

Avira Internet Security

Avira Internet Security ist ein guter Rundum-Schutz für Ihren PC. Das Programm hat von Haus aus keine eigene Firewall. Stattdessen fungiert es als Manager der Windows-eigenen Firewall. Avira bietet allerdings mehr Konfigurationsmöglichkeiten als es der Schirmherr Windows. Je nach Bedarf und Kenntnis werden dem Nutzer verschiedenen Einstellungsstufen mit unterschiedlichem Komplexitätsgrad vorgeschlagen.

Aviras Virenscanner läuft unauffällig im Hintergrund und untersucht sämtliche Daten. Dabei wenden sich die Entwickler mit einem kleinen Detail an die Freunde einer weitbekannten Weltraum-Saga: Der Scanner trägt den Namen „Luke Filewalker“. Falls Sie sich über bestimmte Dateien oder URLs unsicher sein sollten, können Sie diese innerhalb des Programms zur Analyse an Avira senden. Die ressourcensparende Internet-Security-Suite punktet zudem mit einer übersichtlichen Oberfläche und sinnvollen Browser-Plug-ins. Sie versieht die Ergebnisse einer Suchmaschine im Internet mit kleinen Icons, die Sie darauf hinweisen, ob eine Adresse sicher ist oder nicht. Darüber hinaus stellt Avira dem Nutzer eine große Auswahl an Tools kostenlos zur Verfügung. Die Installation von Erweiterungen und Updates übernehmen Sie; Avira informiert Sie lediglich darüber“ schreiben.

Unerfahrene Nutzer stoßen bei der Avira Internet Security mitunter auf Probleme, da die Internet-Security-Lösung gewisse Grundkenntnisse erfordert. Mit manchen Einstellungen geht die Software sehr in die Tiefe und richtet sich eher an erfahrene Nutzer. Diese könnten sich jedoch an mancher Stelle bevormundet fühlen, da Avira viele Aufgaben selbst übernimmt. So erfolgt die Installation des Programms, ohne dass der Nutzer ein Installationsverzeichnis auswählen kann. Avira versucht folglich einen Spagat zwischen einsteigerfreundlicher und fortgeschrittener Nutzung, muss jedoch in beide Richtungen Abstriche hinnehmen.

- Große Auswahl an kostenlosen Erweiterungen

- Individuell gestaltbare Oberfläche dank modularem Prinzip

- Kaum Leistungseinbußen des Systems

- Große deutschsprachige Community

- Für Anfänger und Neulinge eventuell überfordernd

- Keine eigene Firewall enthalten

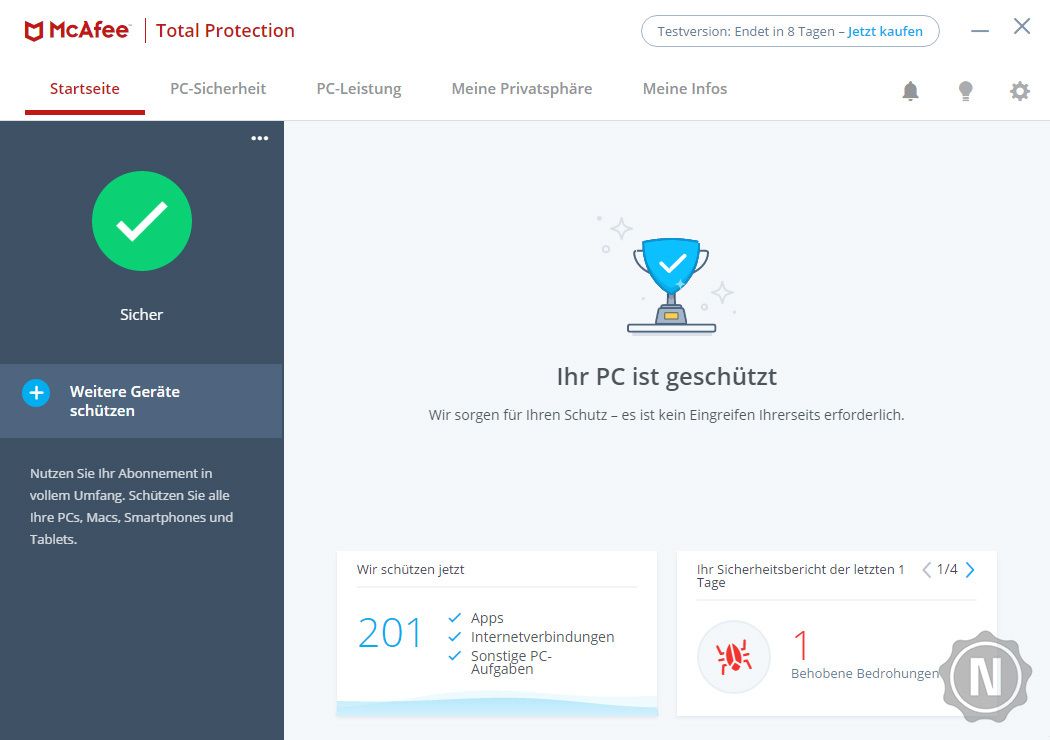

McAfee Total Protection

McAfee präsentiert mit seiner Internet-Security-Suite ein vielfältiges Programm, das trotz einiger fehlender Funktionen mit seinem Umfang überzeugen kann. Der fehlende Cloud-Speicher und das ausbleibende Rettungsmöglichkeit mit Backup-Funktion sind wohl die größten Mankos. Nichtsdestotrotz besitzt McAfee Total Protection alle notwendigen Antivirus-Funktionen sowie einige weitere Features, mit denen Sie im Internet sicher sind.

Der Kinderschutz fällt bei McAfee besonders umfangreich aus. Einzige Voraussetzung ist, dass McAfee Safe Family auf den Geräten installiert ist, die Sie kontrollieren möchten. Sofern dies der Fall ist, können Sie sowohl die Gerätenutzungszeit festlegen als auch den Standort Ihres Kindes über das mobile Endgerät bestimmen. Das Internet-Security-Programm weist Sie zudem in den Einstellungen darauf hin, dass Ihr Nachwuchs den Kinderschutz deinstallieren könnte, wenn er den Administratoraccount nutzt.

Mit dem Passwort-Manager True Key und dem digitalen Safe File Lock sind Ihre Daten zusätzlich geschützt. Ersterer erlaubt es Ihnen, sämtliche Anmeldedaten mit einem Master-Passwort zu sichern, während Letzterer Ihre lokalen Daten vor unbefugten Zugriffen, auch aus dem Internet, schützt. Der WebBoost stoppt Videos auf Internetseiten automatisch und gewährleistet schnelles Surfen. Diese Funktion ist insbesondere für Nutzer der mobilen Version von McAfee sinnvoll, da auf diese Weise der Datenverbrauch niedrig gehalten und der Akku geschont wird.

Der Virenscanner von McAfee überzeugt im Kurzdurchlauf zwar mit überragender Schnelligkeit, allerdings ist der vollständige Scan die größte Schwäche der Internet-Security-Suite. Der Komplettscan lässt eine Stunde auf sich warten und verlangsamt den PC, vor allem gegen Ende des Durchgangs, ungemein. Abseits dessen bietet McAfee eine klar strukturierte Internet-Security-Suite mit vielen Funktionen.

- Viele Zusatzfunktionen

- Stimmige und simple Bedienung

- Sehr schneller Kurz-Scan

- Sehr langsamer Voll-Scan

- Ohne Cloud-Speicher und Online-Banking-Schutz

- Separates und kostenpflichtiges VPN

TotalAV Internet Sicherheit

Die Hauptfunktionen der Internet-Security-Suite sind der Virenscanner und der Firewall-Konfigurator. Allerdings bringt das Internet-Security-Programm keine eigene Firewall mit, weshalb sich die Bedienung auf die Einstellungen der Windows-Firewall bezieht. Darüber hinaus bietet TotalAV ein System-Tune-Up-Tool, eine Datenbereinigungs- und eine Websicherheitsfunktion sowie ein VPN und einen Ad-Blocker. Mit dem Feature Web Shield hindert das Internet-Security-Programm den Nutzer daran, zwielichtige Internetseiten zu besuchen. Ausnahmen können Sie auf eine „White List“ setzen. Während der Datenträgerbereinigung weist das Programm auf Duplikate von Dateien hin. Diese können Sie löschen oder behalten, falls es sich um eine wichtige Systemdatei handelt. Über das VPN können Sie eine Länderdomäne auswählen und Ihren persönlichen Datenverkehr verschlüsseln und ihre Privatsphäre schützen, da sich der virtuelle Standort und die IP-Adresse des PCs entsprechend verändern.

TotalAV Internet Sicherheit beinhaltet weder einen Anti-Tracker noch einen Schutz für das Online-Banking. Auch eine Backup-Funktion lässt das Internet-Security-Lösung vermissen. Die Internet-Security-Suite verursacht prinzipiell keine Leistungseinbußen, sorgt jedoch für eine hohe CPU-Auslastung während des Virenscans. Störende Pop-ups und ein gewisser Alarmismus erschweren das Arbeiten mit der Internet-Security.

Auch wenn das Design wenig ansprechend ist, lässt sich die Software einfach und intuitiv bedienen. TotalAV Internet Sicherheit richtet sich vorrangig an Nutzer, die wenig Vorwissen mitbringen und sich nicht mit den Teilfunktionen von Windows auseinandersetzen möchten. Gegen Aufpreis erhalten Sie Zugang zu einem 24/7-Kundendienst.

- Simple Benutzeroberfläche

- Scannt nach Duplikaten von Dateien

- Geringe Systembelastung

- Aufdringliche Werbung und Pop-ups

- Dürftige Malware-Erkennungsrate

- Nicht konfigurierbare Scans

- Überflüssige Extras

- Langsame Scans

- Qualitativ minderwertige Hilfetexte

Ein Test für mehr Sicherheit

Unabhängige Testlabore und Verbraucherportale überprüfen regelmäßig die Funktionen und die Schutzwirkung von Internet-Security-Programmen. Punktzahlen und Prüfsiegel sind ein Indiz für die Qualität der Produkte.

Was ist AV-Test?

AV-Test ist eine unabhängige Organisation, die Antivirus- und Online-Sicherheitsprogramme für die Betriebssysteme Windows, MacOS und Android regelmäßig testet sowie evaluiert. Dabei untersuchen die Experten die Software auf deren Virenschutz, Geschwindigkeit und Benutzbarkeit. In jeder Kategorie vergibt die Organisation maximal 6 Punkte.

In puncto Sicherheit erhielten alle 7 Produkte die volle Punktzahl. In der Kategorie „Geschwindigkeit“ ergatterten lediglich McAfee die vollen 6 Punkte. Avira und Bitdefender mussten einen halben Punkt Abzug hinnehmen und gingen mit 5,5 Punkten aus dem Test hervor. Abgeschlagen auf dem letzten Platz liegt TotalAV mit 4 von 6 Punkten.

Nahezu alle Internet-Security-Programme zeichneten sich laut AV-Test durch exzellente Bedienbarkeit aus. Bis auf Bitdefender, das 5,5 Punkte erhielt, überzeugten alle Internet-Security-Lösungen mit der vollen Punktzahl. Unter dem Strich vergab AV-Test an Avira das Prüfsiegel „Top Product“. Sämtliche Internet-Security-Programme erhielten ein AV-Test-Zertifikat (Stand aller Angaben: 03.03.2020).

Was ist AV-Comparatives?

AV-Comparatives ist das österreichische Pendant zu AV-Test. Die Organisation hat sich ebenfalls dem Testen von Antivirus-Softwares und Internet-Security-Programmen verschrieben. Diese werden in regelmäßigen Abständen auf ihre Schutzwirkung beziehungsweise die Malware-Erkennungsrate überprüft. Zudem steht die Performance der Internet-Security-Programme unter Beobachtung. Der höchste erreichbare Wert, den das Labor vergibt, sind drei Sterne.

In puncto Schutz erhielten einzig Avira und Bitdefender drei von drei Sternen. McAfee lieget mit zwei Sternen beim Virenschutz direkt dahinter. TotalAV unterzog das Labor keinem Test. In der Performancewertung zeichnet sich ein anderes Bild ab: Hier erhielten alle Produkte drei Sterne, mit Ausnahme der Zwei-Sterne-Wertung von Avira. Auch in dieser Kategorie musste TotalAV auf eine Bewertung aufgrund eines ausbleibenden Tests verzichten (Stand aller Angaben: 03.03.2020).

So testen wir

Für unseren Internet-Security-Test beurteilten wir die Software in den Kategorien „Ausstattung“, „Sicherheit“, „Performance“, „Bedienung“ sowie „Dokumentation und Support“. In den einzelnen Kategorien konnten die Produkte jeweils maximal 10 Punkte im Test erzielen. Die Gesamtnote ergab sich aus dem Durchschnitt der Teilnoten. In der Kategorie „Ausstattung“ spielten im Test nicht nur die Anzahl der Features, sondern auch deren Sinnigkeit und Funktionalität eine Rolle. In puncto Sicherheit waren vor allem der Antivirus-Scanner und die Firewall relevant. Wir infizierten unseren PC mit harmlosen Test-Viren, auf die das Internet-Security-Programm im besten Fall anspringen sollte. Während der Scanvorgänge behielten wir die Leistung und CPU-Auslastung im Blick. Die Bedienung ergab sich aus einer intuitiven Benutzung der Suite-Oberfläche. Zu guter Letzt testeten wir den Support. Hierbei waren vor allem dessen Erreichbarkeit und der qualitative Wert der Hilfe relevant.

Die Spitze des Internet-Security-Tests erklomm Bitdefender mit 9,6 von 10 Punkten. Avira (8,9), und McAfee (8,8) erzielten jeweils eine gute Achterwertung. Auf dem letzten Platz landete TotalAV mit 6,2 von 10 Punkten (Stand aller Angaben: 03.03.2020).

Was ist der Unterschied zwischen Antivirus-Software und Internet-Security?

Achten Sie beim Kauf auf die Deklaration des Produkts. Es gibt einen gravierenden Unterschied zwischen einem reinen Antivirenprogramm und einer Internet-Security-Software. Bei Antivirus-Software handelt es sich um ein reines Scan-Programm, das Ihren PC nach Malware durchsucht und gegebenenfalls bereinigt. Letzteres ist ein umfangreiches Security-Programm, das neben dem standardmäßigen Funktionen einer Antivirus-Software einige Zusatzfunktionen bietet, um Sie im Internet vor digitalen Übergriffen zu schützen. Dazu zählen zum einen essenzielle Funktionen, die jedes Internet-Security-Programm bieten sollte, und erweiterte Features, die je nach Funktion Ihre Sicherheit im Internet erhöhen können. Manche dieser Zusatzfunktionen sind jedoch mehr Gimmick, denn wirklich vonnöten.

Die Essenz

Zu den klassischen Funktionen zählen grundlegende Schutzmechanismen, die verhindern, dass Ihr PC infiziert wird oder Ihre persönlichen Daten durch Angriffe entwendet werden.

Firewall

Eine Firewall ist eine Art Mauer, die Ihren PC umgibt und Angriffe aus dem Internet verhindern soll. Sie hat einen Blick auf jeglichen, ein- sowie ausgehenden Datenverkehr und schützt das System. Einige Security-Suites bringen eine eigene, leistungsfähigere Firewall mit, welche die vorinstallierte ersetzt. Die Einstellungen lassen sich manuell oder automatisch festlegen. Für nicht-technik-affine Menschen empfehlen sich voreingestellte Optionen, während Experten die Firewall im Detail bedienen können. Security-Programme, über die sich lediglich die vorinstallierte Windows- oder Mac-Firewall konfigurieren lässt, sind meist weniger praktisch, da sie als reine Konfigurationsmaske keinen tiefergehenden Nutzen haben.

Virenscanner

Ein Virenschutz erkennt, identifiziert und blockiert Malware. Der Scanner ist in verschiedenen Ausführungen enthalten. Echtzeitscanner arbeiten permanent im Hintergrund, scannt die Daten auf der Festplatte und überwacht auffällige Änderungen auf Dateiebene. Schnellscans sind meist binnen weniger Sekunden beendet und untersuchen das System nur oberflächlich, während ein Komplettscan den gesamten PC im Detail kontrolliert. Oft lassen sich die Virenschutz-Scans benutzerdefiniert anwenden.

Erweiterte Internet-Security-Funktionen

Erweiterte Funktionen umfassen die Dinge, die Sie als Extras betrachten können. Auf manche sollten Sie dennoch Wert legen, da Sie die Sicherheit Ihres Computers und Ihrer digitalen Identität erhöhen. Wiederum andere Funktionen sind ein nettes Beiwerk, aber für einen umfangreichen Internetschutz obsolet.

Welche Zusatzfunktionen braucht ein Internet-Security-Programm?

Um Ihren PC so sicher wie möglich zu machen, empfiehlt es sich, ein vollständiges Internet-Security-Programm zu installieren. Virenscanner allein reichen heutzutage meist nicht aus, um sämtliche Bedrohungen aus dem Internet abzuwehren. Vor allem eine Backup-Funktion inklusive Wiederherstellungsmöglichkeit und ein Online-Banking-Schutz sollten unbedingt vorhanden sein. Einen Kinderschutz und einen Passwort-Manager können Sie optional nutzen. Ersterer bietet sich nur an, wenn Sie Nachwuchs haben, während Passwort-Manager auch einzeln erworben werden können oder als kostenlose Versionen bereit stehen. Daten-Shredder sind obsolet: Zwar entfernen Sie sämtliche Datenreste, das können Sie aber auch bequem sowie selektiv manuell vornehmen. So verhindern Sie, dass das Programm essenzielle Daten löscht. Auch ein Anti-Spam-Filter ist nicht vonnöten, da die meisten Mailprogramme eingebaute Spamfilter besitzen.

Backup-Funktion

Um zu verhindern, dass Ihre Daten nachhaltig geschädigt oder gar gelöscht werden, sollten Sie regelmäßige Backups durchführen. Einige Internet-Security-Programm übernehmen diese Aufgabe für Sie. Meist erstellen Sie lokale Kopien auf einem separaten Laufwerk. Manche Internet-Security-Lösungen erlauben es Ihnen aber auch, Online-Backups durchzuführen und Ihre persönlichen Daten mit einem Cloud-Konto zu verknüpfen. Andere Security-Programme bringen ein Rettungskit mit, das auf einem separaten Medium installiert ist und sich einschaltet, sobald Ihr Computer infiziert wurde.

Online-Banking-Schutz

Geldtransaktionen werden zunehmend online getätigt. Auch hier haben Cyber-Kriminelle die Möglichkeit, an die entsprechenden Zahlungsinformationen zu gelangen. Mit einem Online-Banking-Schutz können Sie gefahrlos online bezahlen. Das Internet-Security-Programm erkennt eigenständig, ob es sich um ein Banking-Portal handelt und öffnet alle Transaktionsseiten in einem abgeschirmten sowie gesicherten Browserfenster. Dort sind Ihre Kontodaten und Passwörter vor Phishing jedweder Art geschützt.

Kinderschutz

Mit der Kindersicherung schützen Sie Ihren Nachwuchs vor nicht-jugendfreien Internetseiten und kontrollieren deren PC-Nutzung. Sie können unterschiedliche Konten für Ihre Kinder erstellen und festlegen, welche Seiten sie benutzen dürfen und welche nicht. Darüber hinaus bestimmen Sie über ein Administratorenkonto, wann Ihre Kinder Zugriff auf das Internet haben, und kontrollieren, ob sie außerhalb dieser Zeiten darauf zu greifen wollten. Manche Kinderschutz-Programme erlauben Ihnen die Überprüfung des Standorts und der Social-Media-Aktivität Ihrer Kinder.

Passwort-Manager

Mit einem Passwort-Manager können Sie Ihre zahlreichen Passwörter „verschließen“. Sie überlegen sich ein Masterpasswort und fügen anschließend die Passwörter hinzu, die Sie in der Applikation hinterlegen möchten. Als zusätzliche Information können Sie die Seite oder das Programm vermerken, die der Manager in Zukunft selbstständig erkennt. Manche Passwort-Manager generieren für Sie Passwörter, die aus einer zufälligen Reihe von Zahlen, Buchstaben und Zeichen bestehen. Diese sehr sicheren Passwörter können Sie anschließend kopieren und für einen Account Ihrer Wahl nutzen.

Daten-Shredder

Shredder werden auch als Eraser bezeichnet und dienen dazu, Daten unwiederbringlich von einem Speichermedium zu entfernen. Da beim herkömmlichen Löschen durchaus „Datenreste“ zurückbleiben und unnötig Speicher belegen können, eignen sich Daten-Shredder, um auch diese digitalen Überbleibsel restlos zu entfernen. Achten Sie darauf, welche Daten Sie löschen, da diese nicht wie üblich im Papierkorb landen, sondern endgültig gelöscht werden.

Teaserbild: © Nmedia / stock.adobe.com | Abb. 1–5: © Netzsieger | Abb. 6: © AV-TEST GmbH | Abb. 7: © AV-Comparatives GmbH | Abb. 8–14: © Netzsieger